Содержание

- Как вычислить коллегу-паразита?

- «Это не моя работа»

- Отработал свое

- Опытный

- Совещание после совещания

- Сплетни

- Препятствие развитию коллег

- Поглотители славы

- Обвиняет во всем других

- Как бороться с коллегой-паразитом

- 1. Паразит-бездельник – ваш подчиненный

- 2. Бездельник-коллега

- 3. Бездельник – ваш начальник

В животном мире есть паразиты и в мире людей встречаются такие экземпляры. Особенно это касается рабочих коллективов. Паразиты питаются чужой энергией, они приспосабливаются к окружающей обстановке, существуют за счет других.

Как вычислить коллегу-паразита?

В любом коллективе есть такой человек, который раздражает, он глуп и необразован. Однако – это не тот, кто нам нужен. Это обычный профан. Его легко увидеть среди остальных и легко устранить при необходимости. Паразит же умен, он действует скрытно. Мы не сразу понимаем, какими методами он орудует. Как же его вычислить? Вот 8 отличительных особенностей коллеги-паразита, которые выделяют его из остальных сотрудников.

«Это не моя работа»

Такую фразу чаще слышишь от коллеги-паразита. Рабочий коллектив – это сплоченная команда. Каждый участник должен быть универсалом — выполнять и собственные обязанности и суметь подстроиться под сложившиеся обстоятельства и помочь другому сотруднику с выполнением его работы, если того требует ситуация.

Особенно это касается некрупных предприятий, где количество работников невелико. Коллега просит вас об одолжении, услуге, помощи. Не отказывайтесь, если видите, что ему действительно нужна поддержка. Главное, чтобы его просьба не нарушала морально-этических норм.

Фраза «это не моя работа» имеет значение «мне на всех плевать, важно только мое мнение».

Это разобщает сплоченный коллектив, делает его не дружной командой, а сборищем отдельных элементов, каждый из которых потихоньку делает свое дело.

В итоге производительность фирмы падает, моральный дух снижается, команда разрушается.

Отработал свое

Представители паразитирующей группы людей считают, что им уже достаточно пахать, они отработали норму:

— Ну как же, помните, в том году я продал сотню телевизоров?

— Да, ты молодец, ты старался, пахал, мы благодарны тебе. Но сейчас – это сейчас, пора свершать новые подвиги, пора заново трудиться на благо предприятия.

Вместе с новым днем приходят и новые дела, обязанности. Только настоящий, сегодняшний вклад в развитие фирмы ощутим для окружающих. Никому неинтересны прошлые заслуги, которые уже позабыты и находятся далеко позади.

Глядя на коллегу-паразита остальные участники тоже расслабляются.

«А почему ему можно, а нам нельзя?»

Падает производительность и прибыльность всего предприятия. Один человек разрушает годами отрепетированный процесс, нарушает рабочий баланс.

Опытный

Коллега-паразит считает себя эдаким мудрецом, восседающим на троне. Он уверен, что к нему приходят сотрудники за получением опыта, знаниями. Он делится им с ними, ждет, когда очередной новичок придет получить порцию умных мыслей.

Но неважно, сколько времени вы отработали в фирме, главное – сколько задач вы выполнили, к какому результату они привели в итоге. Не прикрывайтесь высокой должностью и долгим опытом работы в фирме, не стройте из себя самого мудрого человека на работе. Трудитесь, показывайте на деле, что вы чего-то стоите, тогда люди действительно к вам потянутся за реальной помощью.

Фраза «у меня больше опыта» не делает автоматически вас умнейшим человеком в коллективе.

Высокое положение на работе и количество отработанных лет – не аргумент в спорных вопросах. Главное – это логика, применение навыков на практике, решение задач с обоснованием.

Совещание после совещания

Совещания проводятся в коллективе с целью решения и обсуждения важных вопросов, поставленных задач. Оно проведено, каждый высказал собственное мнение, знаменатель найден, осталось приступить к работе и начать действовать по намеченному плану. После проведенной встречи неожиданно один из коллег назначает еще одно совещание. Как вы думаете, кто это? Конечно, паразит!

На первом собрании он не произнес ни слова, не высказал своих возражений по поводу решенного вопроса. Зато после него устраивает собственное, на котором полностью опровергает принятое решение, говоря, что оно в корне неверное. В итоге приходит к выводу:

— «Я считаю, что это неверно, но раз нам поставлена такая задача, значит, мы будем ей следовать».

К чему это приводит?

Сбивает с толку сотрудников. В итоге процесс нарушается, конечная цель смазывается. Теперь она уже вряд ли получится такой, какой ее запланировали.

Если коллега отмалчивается на совещании, не приводит доводов «за» или «против», ему самое время покинуть рабочее место и сменить его на другое.

Сплетни

Сплетни – недопустимая «роскошь» в рабочем коллективе. Каждый коллега-паразит тратит свое и чужое время на распускание пустых сплетен. Они любят «потрещать» и посмеяться за спиной у человека, которого обсуждают. Это приводит к снижению уважения обсуждаемого сотрудника в коллективе.

Но какое право вы имеете говорить о Вале (Гале, Толе, Пете) за ее (его) спиной? Скажите ей (ему) это в лицо, поговорите лично, уточните сведения. Только зачем это нужно? Не суйте нос в чужие дела. Ваше дело – работать, увеличивать прибыль, выполнять трудовые задачи. А коллега-паразит занимается тратой времени впустую, при этом оскверняя и принижая сотрудников.

Препятствие развитию коллег

Коллега-паразит не хочет выглядеть на фоне остальных белой вороной, которая вместо выполнения своих обязанностей занимается «Бог знает чем». Поэтому у него есть определенная тактика поведения. Особенно это касается работников-новичков, которые усердно трудятся.

Коллега-паразит говорит ему: «Ты выслуживаешься перед руководством. Из-за твоего рвения остальные выглядят лентяями».

Но он не пытается казаться лучше остальных, он соревнуется не с коллегами, а с самим собой, улучшая навыки и знания.

Слабые сотрудники не хотят делать больше, чтобы сравняться показателями. Им проще довлеть над теми, кто действительно работает и полноценно выполняет обязанности. Паразиты как бы выравнивают весь коллектив под себя, снижая производительность, уменьшая дух, мотивацию. Мало кто хочет чересчур усердствовать в работе. В итоге таких людей в коллективе совсем не останется.

Поглотители славы

Вы работали командой, выполняя важную задачу. Все трудились в поте лица, каждый выложился, как смог. Но коллега-паразит обязательно «перетянет одеяло на себя».

— «Это была моя идея».

— «Я сделал основную работу».

Это его любимые высказывания.

Грамотный сотрудник разделяет все похвалы и с другими членами команды, он не скупится на поздравления, подбадривания. Радуется за остальных, как за себя. Но это не относится к паразитирующему существу, которое живет за счет других людей. Всю славу он забирает себе. При любом удобном случае он сообщит руководителю, что это он все сделал, все придумал. Однако грамотный босс поймет, где правда, а где ложь.

Обвиняет во всем других

«Это не моя оплошность, это совершила Светлана Пална». Так говорят коллеги-паразиты при первой же проблеме, косяке. Они не принимают собственные промахи, они обязательно свалят всю вину на другого сотрудника – более слабого, который не сможет противостоять, не сможет оправдаться перед руководством.

Коллеги – это команда, которая действует сообща. Если кто-то из сотрудников отказывается работать вместе, ему здесь не место.

Как бороться с коллегой-паразитом

Для эффективной борьбы с паразитами учитывайте их положение в коллективе.

1. Паразит-бездельник – ваш подчиненный

Его отличают следующие показатели:

Рабочее место поставлено таким образом, чтобы при входе в кабинет было непонятно, чем он занимается. Помните знаменитую косынку?

По столу разбросаны бумаги в хаотичном порядке. Сотрудник долго засиживается после конца рабочего дня. Ключевое слово здесь «засиживается». Он активно изображает рабочий процесс, но по факту дело не двигается с места. Лицо его изображает скорбь и озабоченность.

Подчиненный при каждом удобном случае сообщает о собственных успехах. Он плачется об огромном количестве работы: «нет личной жизни», «ночую на работе». Однако отчитаться о том, когда он успевает все выполнять, он не может.

Если прийти неожиданно в офис, вы с удивлением не застаете подчиненного-бездельника на рабочем месте.

Как искоренить:

По возможности сделать заработную плату сдельной. Это покажет реальные результаты подчиненного в работе.

Повышать мотивацию сотрудников дополнительным премированием, бесплатными курсами по повышению квалификации.

Тщательно читать отчеты о выполненной работе и проверять соответствие с реальными результатами. Доверять только конкретным фактам, а не общим фразам и отговоркам.

Проводить профилактические беседы среди подчиненных. Следить за моральным климатом в коллективе, налаживать его при проблемах.

Если подчиненный просит об отгуле, не препятствовать этому и предоставлять без лишних вопросов.

Периодически приводить новых сотрудников, чтобы хоть как-то расшевелить застоявшееся «царство».

2. Бездельник-коллега

Следить за коллегами не входит в ваши обязанности. А «стукачить» начальнику о его недоделках и промашках как-то некрасиво. Вы же не будете уподобляться паразиту.

Он перекладывает свои обязанности на вас, говоря следующее:

— «Ты опытней, сделаешь лучше меня».

— «Ну мы же друзья».

— «Я плохо себя чувствую».

— «Позже присоединюсь и помогу».

— «У меня много более важной работы».

Как бороться с таким наглецом?

Отправляя отчет о выполненной работе начальнику, не указывайте фамилию паразита-бездельника. При его возмущении скажите: «А что ты сделал для решения задачи?»

На его просьбы сделать работу за него апеллируйте теми же фразами, что и он вам говорит:

— «Я занят».

— «Я нездоров».

— «У тебя больше опыта» и т. д.

Почаще приходите к коллеге с вопросом, не хочет ли он помочь. При отрицательном ответе спрашивайте, по какой причине.

3. Бездельник – ваш начальник

Это самый сложный случай, ведь бороться с начальником не так-то просто, а чаще практически невозможно.

Существует «поверье», что руководитель не должен ничего делать. Его задача – руководить, распределять обязанности между подчиненными. Однако это не так. Раз он стал руководителем, значит, он мудрее остальных, он способен выполнить любую задачу.

Нередко бездельник-паразит-начальник даже не удосуживается четко выдать задание подчиненным. Он обосновывает это тем, что они и сами смогут все выполнить без его помощи.

Это приводит к ссорам внутри коллектива.

Сотрудники ищут нового лидера, который даст указания к действию.

Иногда находится не один такой «главарь банды». Это приводит к еще большим стычкам. Работа встает, увеличивается напряжение между работниками.

Как действовать:

Выполнять обязанности четко по должностной инструкции.

Прикинуться дурачком, делая вид, что не понимаешь, что от вас требуется.

Переложить решение проблемы на коллег. Сделайте вид, что вы заняты, пусть другие пыхтят.

Что-то из поведения коллег-паразитов можно и себе перенять, чтобы на вашей шее никто не сидел, свесив ножки. Однако чаще – это неприятные окружающим люди. Если вы не хотите становиться таковыми, будьте самим собой.

ИТ-компаниям достаточно часто приходится принимать сотрудников и расставаться с ними. В некоторых компаниях специалисты на прощание оставляют «ловушки» и «мины». Случается, что обиженный увольнением специалист даже пытается обнулить результаты всей своей работы. Мы спросили у экспертов, как выявить в ИТ-среде сотрудников-диверсантов и с ними бороться.

Денис Банченко, SMP Robotics Systems.

При разработке глобальной системы контроля передвижения автотранспорта в Ленинградской области, (в период моей работы руководителем компании “Перспективные Научно-Исследовательские Разработки“) случаи саботажа разработчиками были неоднократными.

Опишу моменты, которые могут быть важными для руководителей столь масштабных проектов. Всегда проверяйте сотрудников до начала работы, проверяйте тщательно и серьёзно, стройте ковчег до потопа, обязательно используйте полиграф.

Заключайте договор с компанией предоставляющей подобные услуги или частными полиграфологами. В перечень вопросов включайте контрольные вопросы о предрасположенности разработчика к алкоголю, наркотикам и прочим опасным и вредным привычкам. Обязательно спрашивайте о предыдущем месте его работы и было ли подобное поведение (пьянство и наркотики) в прошлом.

Нанимайте семейных людей, они всегда более ответственны. Всегда сами контролируйте ресурсы хранения исходного кода и контроля версий. Сохраняйте как старый исходный код, так и новый ежедневно.

Всегда имейте две независимые группы разработчиков одного и того же проекта, эти группы не должны подозревать о существовании друг друга. Максимально дифференцируйте сотрудников, никто из них не должен быть осведомлён о заработной плате друг друга, местах дислокации и поставленных задачах.

Иначе невозможно будет адекватно оценивать качество труда, так как разработчики не всегда адекватно, часто весьма оптимистично оценивают проделанную ими работу. И если кто-то получает больше, но при этом и трудится больше, соблюдает сроки, имеет более качественный код, то ему могут завидовать. Не всегда получается объяснить разницу сотруднику, чья дисциплина будем много ниже, как мотивация и самоотдача.

Не допускайте панибратства, мотивируйте людей, помните что деньги – слишком незначительная мотивация, давайте людям возможность качественного отдыха, обеспечивайте комфортные условия труда.

Прежде сем допускать к проектам, заключайте юридически значимые договора, имейте рычаги давления и влияния. Ведите запись рабочих чатов. Обеспечьте сотрудникам качественное медицинское обслуживание. Обеспечьте людям возможность творчества, никогда не ставьте их в узкие рамки. Помните жёсткие ограничения в плане выбора технологий, алгоритмов и механизмов реализации – это клетка для разработчиков, которые являются интеллектуалами.

Роман Блинов, разработчик.

У меня был похожий опыт. Я подвергался моральному преследованию со стороны ведущего разработчика. Он очень хотел добиться моего ухода из компании и всячески пакостил: закладывал “мины”, которые через некоторое время вызывали проблемы на моем участке с целью выставить меня виноватым и некомпетентным, если я пользовался его архитектурными решениями (согласовав это с непосредственным руководителем), не сообщал об их недостатках и подводных камнях, из-за которых этими решениями пользоваться не следовало бы и т.п.

И пакости с каждым разом становились все серьезнее.

Все это приводило к срывам сроков, постоянными проблемам, потере мотивации и продуктивности. Тогда я был молод и глуп и не сообщал обо всех этих нападках. Теперь же я понимаю, что в таких случаях страдает не только преследуемый сотрудник, но и компания и может пострадать кто-то еще и молчать об этом конечно же не стоит, нужно сразу же обращаться к руководству или HR-ам.

Владислав Гукасов, основатель платформы influence.su.

Явный саботаж проекта чаще всего встречается в частном фрилансе. Это происходит по различным причинам. Например клиент отказывается платить за выполненную работу или постоянно требует дополнительных правок.

Для заказчика самый надежный способ обезопасить себя от вредительства со стороны фрилансера — это применить практики IT-компаний. В IT-компаниях исходный код проекта хранится в системах управления версиями (git). При этом у разработчиков имеется ограниченный доступ только для того, чтобы писать новый код. Любые изменения в коде проверяются другими членами команды и вносятся в проект после подтверждения.

Следовательно, работа разработчика “на виду” у команды, и у него нет доступа для удаления проекта. Возвращаясь к частному фрилансу, лучше всего, если заказчик дает ограниченный доступ исполнителю и контролирует все изменения в коде.

Если заказчик не имеет достаточной технической подготовки, то я рекомендую обратиться в аутсорс IT-компании с хорошей репутацией и работать по юридически подкрепленному договору. Это выйдет дороже, но будет намного безопаснее для проекта.

Николай Полушкин, директор веб-студии DIUS.

В сфере IT дефицит кадров – давно уже серьезная проблема. Прежде чем удается найти сотрудника, удовлетворяющего требованиям компании, приходится провести не один десяток собеседований, а потом еще и несколько месяцев кряду проработать с людьми, принятыми на испытательный срок. Большая часть из них его не проходит, а еще часть отсеивается в первые полгода работы. Основная причина как раз саботаж, желание ничего не делать, но зарплату получать в срок. Расскажу несколько случаев.

Девушка, кандидат на вакансию контент-менеджер (32 года).

Приняли на испытательный срок (он у нас два месяца, но может закончится раньше, если сотрудник покажет себя с хорошей стороны). Первый месяц все было нормально. Проблемы начались после того, как кандидат немного освоилась, поняла, что за ее спиной стоит команда специалистов, которые всегда прикроют и подстрахуют. Задачи начали выполняться спустя рукава, неинтересные ей игнорировались, а точка была поставлена после того, как девушка поработала с каталогом сайта одного крупного клиента, после чего на нем исчез большой раздел с проектами.

Четыре специалиста были вынуждены бросить все свои дела, чтобы восстановить информацию, а кандидат тем временем сидела как ни в чем не бывало и занималась задачей по другому проекту. Ответ «Я ничего не удаляла!» был даже после того, как ей показали, что последние изменения делались с ее аккаунта. На следующий день были удалены несколько страниц каталога другого сайта и тоже с ее аккаунта. Все восстановили, но на этом испытательный срок девушки был закончен.

Молодой человек, SEO-специалист (34 года).

Очень хорошо прошел собеседование. Показал знания и результаты по ведению проектов в предыдущей компании. Во время испытательного срока много проектов ему не давали, чтобы входил в колею. А когда проектов стало больше, начались странности. И дело было не в том, то человек не справлялся.

А в том, что практически ничего не делал, а когда делал, то бездумно и спустя рукава. После обеда он имел обыкновение дремать, нисколько не стесняясь коллег, находящихся с ним в одном кабинете. Основная его работа по продвижению сводилась к составлению семантических ядер, которые таковыми назвать было очень сложно и ни по одному из них работа впоследствии не велась. Просьбы написать план по развитию проектов, за которые он отвечал, воспринимались едва ли не как личное оскорбление. Все задачи, которые он не хотел выполнять, делегировались на других специалистов, хотя входили в его компетенцию. В результате его действий:

– У одного сайта трафик из поиска просел на 20% посетителей в месяц и стабильно падал, потому что SEO-специалист отдал команду программисту переделать шаблон метатегов согласно его видению, а отследить, как это скажется на результате почему-то забыл.

– Другой сайт попал под санкции Яндекс за переоптимизацаю текстов. Как оказалось, статьи писались без учета наших требований, потому что SEO-специалист «от всего этого отказался, поскольку эти требования уже никакой роли не играют» и заказал очень много некачественных текстов, что привело к плачевному результату.

Со специалистом распрощались.

Девушка, кандидат на вакансию аккаунтер (29 лет).

Была принята на испытательный срок. Первые две недели показывала себя хорошо, а потом, видимо, ей стало скучно. Поэтому остаток испытательного срока кандидат провёл, занимаясь критикой компании и вмешательством в чужой фронт работ, не являющийся частью ее компетенций, а не своими прямыми обязанностями.

Если старший специалист давал свои комментарии к задаче, постановщиком которой она была, это воспринималось в штыки и провоцировало ссоры в коллективе. В итоге, к концу второго месяца испытательного срока оказалось, что кандидат так толком и не знает свои должностные обязанности, а те, что знает, выполняет абы как, потому ей это не интересно. А интересно налаживать внутренние процессы компании. Но веб-студии такой специалист был не нужен, в отличие от аккаунтера, поэтому с кандидатом расстались. Как оказалось, к радости всех сотрудников.

Молодой человек, контент-менеджер (31 год).

В данном случае специалист прошел испытательный срок. Хорошо отработал последующие три месяца, попросил повышения зарплаты, и компания пошла ему навстречу… А потом человека как подменили. Он стал прикрываться своей загруженностью, которая, как оказалось, не мешала ему слушать на работе аудиокниги и устраивать бесконечные перекуры. Под тем же предлогом – «не успеваю, сильно загружен» – контентщик делегировал свои задачи другим специалистам более высокого уровня, у которых и своей работы было немало.

Все открылось после того, как его непосредственный руководитель дала ему работу по проекту компании, а он едва ли не в ультимативной форме заявил, мол, когда он должен все это делать? У него ведь есть другие задачи: «Кто их с меня снимет?» Снимать задачи с него никто не стал, но нагрузкой специалиста заинтересовались. Как и временем, которое он тратит на перекуры (вышло 2 часа в день не считая обеды). С ним в итоге тоже расстались, а после его ухода начали обнаруживаться серьезные недочеты в его работах, потому что все делалось «на отвяжись».

Михаил Яхимович, сооснователь компании «Стахановец», глава консалтингового направления.

Такие ситуации достаточно распространены. Например, любой сотрудник, задумавший сменить работу, – это потенциальный инсайдер. Готовясь к смене работы, он наверняка захочет собрать портфолио своих достижений, чтобы показать его будущему работодателю. С точки зрения сотрудника в этом нет ничего плохого. С точки зрения работодателя подобный поступок – это риск утечки коммерческой информации. Согласно нашей статистике, риски такого типа в том или ином виде присутствуют в 90% эпизодов увольнения.

Впрочем, будем реалистами. Риск может и не реализоваться. Гораздо хуже, когда покидающий компанию сотрудник желает умышленно навредить бывшим начальникам или коллегам. С другой стороны, «вредителей» не так уж и много, где-то порядка 5% от общего числа инсайдеров. Такие сотрудники «угоняют» базы клиентов, уничтожают файлы на своем компьютере, чтобы результаты труда не доставались работодателю. Вот почему урон от их деятельности может быть колоссальный. Встречаются и более радикальные способы мести. Например, в американской практике какое-то время назад произошел знаковый инцидент: в день увольнения сотрудник сходил домой за пистолетом, а вернувшись в офис за документами, расстрелял серверную стойку, чем нанес чувствительный удар по непрерывности бизнеса бывшего работодателя.

Саботаж при уходе в любом его виде – итог накопившегося недовольства. Обычно он сопровождается целым комплексом предпосылок. Соответственно, такой финал часто можно распознать на достаточно ранней стадии. Предвестником подобных инцидентов становятся регулярные (58% случаев) и открытые выражения недовольства руководителем или кадровой политикой компании. Но крайне редко им придают должное значение и как-то пытаются поработать с сотрудником, чтобы снизить градус его недовольства.

В ситуации удаленной работы диагностирование подобных состояний затруднено: руководители лишены очного контакта с подчиненными, а через видеозвонки распознать начало «закипания» сотрудника непросто. Вероятно, это главный минус удаленки – менеджеры остались без основных инструментов для управления настроениями в коллективах. Регулярные «замеры» настроений без специализированного ПО по мониторингу действий сотрудникам за ПК затруднены и упираются в то, насколько точно «откалиброван» на распознавание таких ситуаций каждый конкретный менеджер. Если быстро отреагировать и разобраться в том, что же гложет потенциального инсайдера, можно не только предотвратить попытку саботажа, но и снизить общий уровень стресса в компании, а также не допустить выгорания целых отделов. Например, в организациях, сотрудники которых считают, что руководство их поддерживает, внутренние инциденты происходят гораздо реже.

- Об авторе

- Недавние публикации

Digital-Report.ru — информационно-аналитический портал, который отслеживает изменения цифровой экономики. Мы описываем все технологические тренды, делаем обзоры устройств и технологических событий, которые влияют на жизнь людей.

Подпишись на канал Digital Report в Telegram

Автор: CERT | Источник: Computer Emergency Response Team

Секретная служба США совместно с CERT (Computer Emergency Response Team) представили результаты собственного исследования внутренних угроз ИТ-безопасности.

Аналитикам удалось установить, что подавляющая часть сотрудников, которые тем или иным образом саботировали ИТ-инфраструктуру компании, занимали технические должности в пострадавшей организации. В результате их действий компании понесли финансовые убытки, столкнулись с негативными последствиями в бизнес-процессах, пострадала так же их репутация. Часто злоумышленников удается привлечь к ответственности, в основном, из-за нарушения федерального законодательства.

Также были выявлены некоторые другие закономерности:

- Любой неприятный инцидент на работе подстегивает саботирующие действия недобросовестных сотрудников. Многие злоумышленники стараются вести себя на рабочем месте как положено и не вызывать подозрения, при этом большая часть планирует свои вредоносные действия заранее. Будущие корпоративные диверсанты часто при найме на работу получают права администратора на доступ к корпоративной сети или привилегированные полномочия на управление ИТ-ресурсами, однако на момент саботажа авторизованный доступ к ИТ-инфраструктуре имеют меньше половины злоумышленников. Если сотрудник хочет навредить своему работодателю, то в большинстве случаев он предпочтет какой-нибудь простой метод или незамысловатое средство, которое саботирует приложения, бизнес-процессы, процедуры и т. д. Иногда недобросовестные служащие применяют уже готовые инструменты, в которых реализованы довольно сложные механизмы атак. Большая часть корпоративных диверсантов специально компрометируют учетные записи пользователей, создают неавторизованные учетные записи для скрытого входа в систему, а также используют многопользовательские учетные записи. В подавляющем большинстве случаев деструктивные действия осуществлялись при удаленном доступе к корпоративной сети. Подавляющее большинство внутренних атак становится заметными только тогда, когда в информационной системе появляется серьезное отклонение или она становится вовсе не доступной.

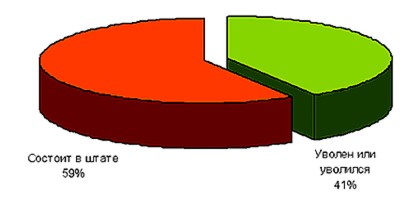

ПОРТРЕТ ТИПИЧНОГО САБОТАЖНИКА

Выше уже упоминалось, что в большинстве своем внутренние злоумышленники являются бывшими служащими компании. По данным CERT, на момент совершения атаки 59% саботажников уже не состояли в штате постоянных или временных сотрудников организации, а 41% соответственно по-прежнему работали в компании. Что же касается бывшего персонала, то 48% саботажников были уволены, 38% уволились сами, а 7% были уволены в связи с остановкой производства.

Внутренние злоумышленники – в основном бывшие служащие компании

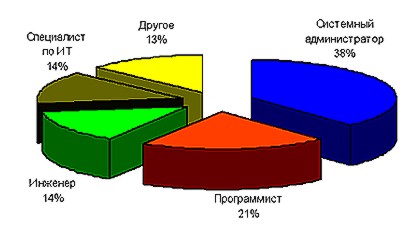

Важно заметить, что саботажники чаще всего занимали технические должности. На долю этих внутренних диверсантов приходится 86% инцидентов. Среди них 38% системных администраторов, 21% программистов, 14% инженеров, 14% специалистов по ИТ. Что же до саботажников, не работающих в технических департаментах, 10% работают среди прочего редакторами, менеджерами, аудиторами и т. д. 4% саботажников приходится на сферу обслуживания, в частности, на общение с клиентами.

Портрет типичного саботажника

Источник: CERT

При этом в 77% случаев внутренние диверсанты трудятся полный рабочий день, в 8% — по скользящему графику, а еще в 8% являются консультантами или подрядчиками. При этом в 4% случаев в роли саботажников выступают временные служащие, а в 2% – субподрядчики.

Среди других характерных черт корпоративных злоумышленников стоит выделить половую принадлежность: 96% саботажников являются мужчинами. Однако по другим демографическим параметром выявить какую-либо закономерность не удалось. Например, диверсию может организовать как подросток, так и пенсионер, как женатый, так и разведенный и т. д.

Важным моментом является криминальное прошлое, которое часто, но ошибочно приписывают внутренним вредителям. Экспертам CERT удалось установить, что арестам в прошлом подвергались только лишь 30% злоумышленников. Среди них 18% за насильственные преступления, 11% за преступления, связанные с алкоголем или наркотиками, 11% за мошенничество.

Следует отметить, что четкий портрет организации, страдающей от действий саботажников, составить очень сложно. Это может быть как правительственное учреждение, так и представитель частного бизнеса. Однако наиболее часто (82%) от внутренних диверсантов страдают компании, работающие в секторе ИТ и телекоммуникаций.

МОТИВЫ И ПЛАН ДЕЙСТВИЙ ВНУТРЕННЕГО САБОТАЖНИКА

Грустные примеры из жизни

Пример 1

Системный администратор преуспевающей компании, работающей в оборонной промышленности, рассердился на начальство, так как решил, что его недооценивают в то время, как вся корпоративная сеть построена и управляется только благодаря его [администратора] стараниям и усилиям. Системный администратор поместил программное обеспечение, которое поддерживает промышленные процессы в компании, на одном единственном сервере. Потом он запугал своего сослуживца и забрал единственную резервную копию этих программных продуктов. После того как руководство уволило системного администратора вследствие агрессивного и неподобающего отношения к коллегам, логическая бомба детонировала. Обиженный сотрудник стер все данные на сервере, в результате чего компания понесла убытки в размере $10 млн., что привело к увольнению 80 служащих.

Ключом к понимаю корпоративных диверсий являются мотивы внутреннего саботажа. С этой точки зрения наиболее показательным является следующий пример.

Компания выяснила, что сотрудник достаточно компетентен в дизайне и программировании, и попросила его разработать корпоративный веб-сайт. Несколько месяцев спустя этому служащему был объявлен выговор за систематические прогулы, а президент компании сообщил ему, что руководство планирует отстранить его от работы. В этот же день обиженный сотрудник удаленно вошел в корпоративную сеть, удалил некоторые данные, а также поменял текст и картинки на веб-сайте компании. Когда саботажника задержали правоохранительные органы, он объяснил свое поведение тем, что разозлился на работодателя за то, что его отстранили.

Таким образом, самым главным мотивом к проведению диверсии со стороны служащего является месть. Более того, стычки с начальством или коллегами на работе только катализируют деструктивную активность разъяренных сотрудников. Именно подобные инциденты часто встречаются на практике.

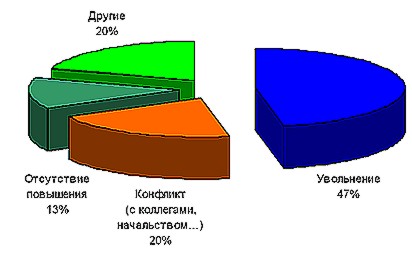

Аналитикам CERT удалось выяснить, что в 92% случаев саботажу предшествует неприятный инцидент или целая серия таких инцидентов на работе. Что это может быть? В 47% случаев – увольнение, в 20% – спор с нынешними или бывшими коллегами, в 13% – перевод в должности или наоборот отсутствие повышения.

Какие события предшествуют саботажу?

Другими словами, 85% всех внутренних диверсантов рассержены на кого-то, кого они ассоциируют с компанией. Так, в 57% случаев сослуживцы саботажника характеризовали его как чрезвычайно рассерженного и раздраженного человека.

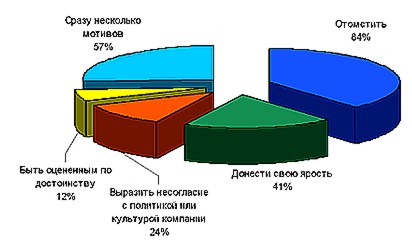

Итак, 84% злоумышленников руководствуются хотя бы частично местью. В 41% случаев они хотят донести свою ярость до обидчика, в 12% требуют признание собственной значимости и уважения, в 12% выражают свое несогласие с политикой компании, а еще в 12% – несогласие с культурой компании. В общем, в 57% случаев сотрудники руководствуются более чем одним мотивом.

Чего хочет типичный саботажник?

Источник: CERT

Очень острым вопросом является предупреждение действий внутреннего злоумышленника, однако для этого необходимо выявить те симптомы, которые предшествуют деструктивной активности. Выше уже говорилось, что сотрудник, задумавший, например, отомстить компании, старается вести себя как положено и заранее планирует свои действия. С этой стороны он выделяется разве что низкой производительностью труда. Тем не менее, глубокая психологическая подоплека акта саботажа часто приводит к тому, что рассерженный служащий угрожает начальству или сослуживцам, например, по электронной почте, или заранее делится своими мыслями с кем-то из коллег. То есть, очень часто информация о том, что работник собирается навредить компании где-то или у кого-то есть.

Не стоит также забывать, что саботажу часто предшествуют споры с начальством и коллегами, а, следовательно, некоторая раздражительность или нервозность в поведении сотрудника.

Статистика CERT говорит о том, что 62% корпоративных диверсантов продумывают свои действия заблаговременно. В 47% случаев они совершают подготовительные действия, например, крадут резервные копии конфиденциальных данных. В 27% – конструируют и проверяют механизм атаки, например, логическую бомбу в корпоративной сети, дополнительные скрытые входы в систему и т. д. При этом в 37% случаев активность сотрудников вполне можно заметить: 67% подготовительных действий заметно в режиме online, 11% – offline, 22% – и так и так.

В 31% случаев у других людей есть информация о планах диверсанта. Из них 64% – у коллег, 21% – у друзей, 14% – у членов семьи, а еще 14% – у сообщников.

Следует также учесть, что подавляющее большинство атак производится саботажниками в нерабочее время и с помощью удаленного доступа к корпоративной сети. Таким образом, даже если уволить системного администратора и сразу же заблокировать его учетную запись, но забыть об его привилегии удаленного доступа и оставить прежним пароль root в системе, то рассерженный служащий очень быстро сможет отомстить начальству. В одном из таких инцидентов диверсанту удалось вывести из строя всю корпоративную сеть на 3 дня.

Грустные примеры из жизни

Пример 2

Разработчик приложений потерял свое место в компании, работающей в секторе ИТ, вследствие сокращения штатов. В отместку за это бывший служащий атаковал сеть фирмы как раз перед рождественскими праздниками. Спустя три недели после увольнения, он удаленно вошел в корпоративную сеть, воспользовавшись учетной записью и реквизитами одного из своих бывших коллег, модифицировал данные на веб-сервере компании, изменил текст и вставил порнографические изображения. После этого рассерженный разработчик послал всем клиентам компании электронные письма, призывая открыть корпоративный веб-сайт и убедиться, что он был взломан. В каждом сообщении содержались имя и пароль клиента для доступа к веб-сайту. Было начато расследование, но установить личность преступника не удалось.

Спустя полтора месяца злоумышленник снова удаленно вошел в сеть, выполнил программу-сценарий, которая изменила все сетевые пароли и 4 тыс. записей в базе данных цен. На этот раз рассерженного разработчика удалось вычислить и поймать. Его приговорили к пяти месяцам тюрьмы и двум годам условно. Также наказание включало штраф в размере $48,6 тысяч, которые бывший сотрудник должен был выплатить своему прежнему работодателю.

Таким образом, по данным CERT 57% саботажников имеют права администратора в системе во время работы, из них 85% на момент совершения диверсии уже лишились таких широких полномочий на доступ к корпоративной среде. Если рассмотреть последнюю категорию злоумышленников более детально, то окажется:

- 38% недобросовестных служащих были уволены (или уволились сами) и их учетная запись была заблокирована; 27% были уволены (или ушли сами), но их учетная запись осталась дееспособной; 12% остались работать в компании и, следовательно, по-прежнему являлись авторизованными пользователями, но уже с уменьшенными полномочиями. 8% были уволены (или уволились сами), но сохранили доступ к корпоративной среде, правда, с ограниченными правами.

Вдобавок к этому, 33% саботажников были взяты на работу сразу с правами привилегированных пользователей, но 60% из них не имели таких широких полномочия на момент совершения диверсии. Интересно, что авторизованный доступ к сети организации во время совершения деструктивных действий имели только 43% злоумышленников.

Что касается самой атаки, то 61% саботажников предпочитает простые и незамысловатые механизмы, например, команды пользователя, обмен информацией, эксплуатацию физических уязвимостей безопасности. Оставшиеся 39% саботажников применяют более изощренные методы атаки: собственные программы или сценарии, автономные агенты и т. д. В 60% случаев злоумышленники компрометируют учетные записи, чтобы с их помощью потом провести атаку. В 33% инцидентах это компрометация имени пользователя и пароля; в 20% неавторизованное создание новой учетной записи. Важно заметить, что в 92% случаев заметить подозрительную активность в данной сфере до момента совершения диверсии почти невозможно.

Важным вопросом является определение атаки. Выше уже говорилось, что атаку чаще всего удается обнаружить только после того, как корпоративная система становится вообще недоступной или в ней появляются действительно сильные отклонения. Как в этом случае вычислить виновного? Практика показывает, что помочь в этом могут только журналы системных событий. При этом надо учитывать, что злоумышленник сделает все возможное и невозможное, чтобы скрыть свою личность, предстать кем-то другим или как-то запутать следы. Однако во многих случаях диверсанта могут вычислить другие служащие, не имеющие с безопасностью ИТ-инфраструктуры ничего общего.

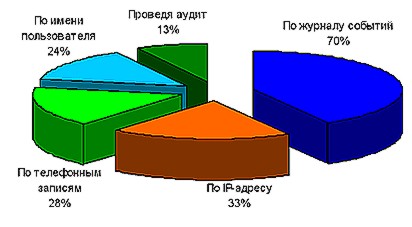

Если перевести эти данные на язык цифр, то получится, что 63% атак было замечено лишь потому, что в системе появились сильные отклонения. В 42% случаев система вовсе вышла из строя. При этом в 70% инцидентов злоумышленника удается вычислить по журналам системных событий, в 33% по IP-адресу диверсанта, в 28% по телефонным записям, в 24% по имени пользователя, в 13% за счет процедур аудита.

Как вычислить злоумышленника?

Источник: CERT

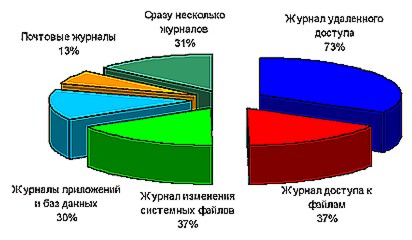

В тех же случаях, когда используются журналы системных событий, чаще всего нужно исследовать журнал событий удаленного доступа (73%). За ним с большим опозданием следуют журнал доступа к файлам (37%), журнал изменения системных файлов (37%), журналы приложений и баз данных (30%), почтовые журналы (13%). В общем, в 31% случаев для идентификации злоумышленника используются сразу несколько журналов.

Какие журналы необходимо проверять?

Источник: CERT

В 76% инцидентах внутренние диверсанты пытаются скрыть всю личность (31%), действия (12%) или одновременно и то и другое (33%). Саботажники могут модифицировать или удалить журналы событий, создавать скрытые входы в систему и неавторизованные учетные записи, подделывать свой IP-адрес. При этом 71% саботажей совершается сотрудниками, не связанными с обеспечением ИТ-безопасности.

Наконец стоит перейти к тем последствиям, к которым приводит внутренняя корпоративная диверсия. По данным CERT компании несут финансовые потери, получают урон репутации и проблемы с бизнес-процессами. В некоторых случаях атака саботажника направлена не только на организацию, но и на конкретных служащих.

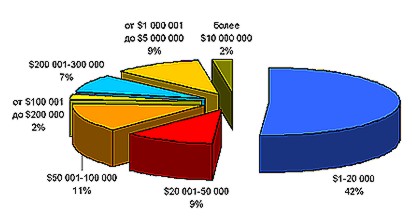

Однако наиболее точно удается подсчитать финансовые потери в результате внутренних атак. Так 42% компаний потеряли до 20 тыс. долларов в результате одного инцидента саботажа; 9% – от 20 тыс. долларов до 50 тыс. долларов; 11% – от 50 тыс. долларов до 100 тыс. долларов; 2% – от 200 тыс. долларов до 200 тыс. долларов; 7% – от 200 тыс. долларов до 300 тыс. долларов; 9% – от 1 млн. долларов до 5 млн. долларов и 2% – более 10 млн. долларов.

Финансовые последствия внутреннего саботажа

Источник: CERT

Рассматривая другие последствия внутренних атак можно выделить: сбои в системе коммуникаций вследствие атаки на сеть, маршрутизаторы, серверы или точки удаленного подключения; остановку продаж в связи с уничтожением приложений, отвечающих за продажи, или модификацией записей в базе данных; неудобства пользователей или клиентов в связи с изменением их паролей; уничтожение или повреждение критической информации, например, важного программного обеспечения, компьютерных систем, хранилищ данных и т. д. Вдобавок к этому, 28% пострадавших компаний уронили собственную репутацию в глазах общественности и клиентов.

Предотвращение актов внутреннего саботажа

Начать следует с основного мотива, побуждающего сотрудника к совершению диверсии. Это – месть. Так же следует учитывать, что неприятные инциденты на работе, споры с коллегами, отсутствие повышения и некоторые другие события могут подстегнуть служащего к атаке. Последним фактором является некоторая нервозность и раздраженность уязвленных работников. Таким образом, необходимо уделять повышенное внимание тем сотрудникам, которые недавно столкнулись с неприятными инцидентами в рабочем процессе. Также очень важно создать процедуры, которые позволят служащим высказывать свое мнение по вопросу, который ущемляет их самолюбие, и получить уверенность, что их мнение будет учтено. В последнем случае создается способ разрядить напряженную ситуацию и восстановить здоровую рабочую атмосферу.

Тем не менее, всегда есть и будут саботажники, которые заранее планируют свою деструктивную активность, стараются маскировать свое поведение и не идут на добровольную разрядку ситуации. С этой точки зрения, необходимо создать систему обмена информацией и мнениями, которая позволит собирать данные о подозрительном поведении служащих, проверять и анализировать поступающие сведения. Важным звеном в предотвращении внутренних атак является разработка официальных документов и политик, которые будут четко описывать действия руководства или ответственных лиц в случае появления каких-либо подозрений о готовящейся диверсии.

Напоследок стоит остановиться на обязательных процедурах, которые должны быть реализованы в тех или иных случаях. Необходимо блокировать все возможные входы в корпоративную сеть для тех сотрудников, которые были уволены или уволились сами. Такие процедуры должны приводиться в исполнение сразу же после изменения штатов компании. Далее, очень важным является контроль над техническим персоналом, имеющим широкие полномочия для доступа к ИТ-инфраструктуре, и системными администраторами. Так же большинство неизощренных атак может быть предотвращено и детектировано на раннем этапе благодаря здоровым политикам ИТ-безопасности. Следует уделять повышенное внимание учетным записям и паролям пользователей, так как они часто остаются без присмотра. Остро стоит проблема обеспечения безопасности удаленного доступа к корпоративной среде. Здесь рекомендуется применять эшелонированные средства защиты.

Чтобы определить, что ИТ-инфраструктура была атакована, необходимо анализировать записи в журналах событий и осуществлять мониторинг за корпоративной средой. В то же самое время необходимо всеми техническими средствами защитить журналы системных событий от модификации и удаления. Таким образом, злоумышленнику будет значительно сложнее скрыть свою личность или подставить другого сотрудника. Необходимо так же иметь законодательные процедуры, которые позволят провести масштабное расследование инцидента и наказать виновного.

Чтобы смягчить удар от внутреннего саботажа, следует, во-первых, защитить критически важные данные и части ИТ-инфраструктуры, во-вторых, регулярно проводить резервное копирование. Что касается создания резервных копий, то их необходимо тестировать. В целом, нужен контроль над проведением процедур резервного копирования.

Грустные примеры из жизни

Пример 3

Служащий муниципального самоуправления не был назначен на должность финансового директора. Это место отдали другому сотруднику. Чтобы отомстить, рассерженный чиновник удалил все файлы на своем компьютере и компьютерах сослуживцев за день до того, как новый финансовый директор должен был вступить в должность. Следствие доказало вину обиженного работника, но по соглашению с муниципалитетом в связи с тем, что многие файлы удалось восстановить, против злоумышленника не было возбуждено уголовное дело и ему позволили уволиться.

ПРЕДОТВРАТИТЬ МОЖНО

От внутренних атак страдают организации любого масштаба. По данным CERT даже компании, число сотрудников в которых не превышает 100 человек. В то же самое время саботажником может оказаться, кто угодно: мужчина, женщина, подросток, пенсионер и т. д. Однако следует учитывать, что это в основном работники технической сферы: программисты, веб-дизайнеры, системные и сетевые администраторы и т. д. Желание совершить диверсию чаще всего приходит при увольнении сотрудника (даже добровольном).

Следует проводить тренинги среди персонала и научить служащих выявлять саботажника по его поведению, а не стереотипному шаблону. Например, внутренние злоумышленник часто угрожают совершить что-нибудь деструктивное по отношению к компании или коллегам, обсуждают планы мести с кем-то из сослуживцев. В рамках обучения персонала необходимо достичь взаимопонимания, сотрудники должны разделять ценности и культуру организации. Так же служащие должны понять, что у них есть способ конфиденциально или открыто донести свое мнение до руководства или обсудить какую-то проблему с коллегами, а также сообщить о чьем-то подозрительном поведении.

Что касается практических мер, то необходим контроль над учетными записями, паролями и удаленным доступом в корпоративную сеть. Многие инциденты удается предотвратить благодаря мониторингу и выявлению ненормальной активности пользователей или изменению конфигурационных (иногда системных) файлов. При этом сотрудники обязательно должны быть в курсе, что производится постоянный мониторинг за их деятельностью. С точки зрения сбора и анализа сведений не должно быть никаких исключений: необходимо следить и за системными и сетевыми администраторами, и за пользователями с широкими полномочиями и т. д.

Внутренний саботаж можно остановить, но для этого необходимо комплексное решение – многоуровневая стратегия, включающая политики, процедуры, технические средства управления. Так же важно уделить внимание таким организационным аспектам, как политикам и процедурам в бизнесе, корпоративной культуре, техническому оснащению рабочих мест.

Государственный деятель, который видит, что война неизбежна, и не может решиться нанести удар первым, виновен в преступлении против своей страны

кому: собственникам, топ-менеджерам

А в вашей компании «честным быть выгодно»?

Российский менеджмент суров. Наказывать невиновных и поощрять непричастных — повседневная реальность во многих компаниях. Неужели такие вещи руководители делают “из глупости”? Как правило, нет.

Наиболее частая причина — незнание реальной эффективности сотрудников, ибо наиболее изворотливые саботажники обычно мастерски “подставляют” добросовестных. В результате создаётся разрушительная корпоративная культура, характеризующаяся короткой и ёмкой фразой: “честным и трудолюбивым быть невыгодно!”

Правда жизни в том, что наиболее изворотливые саботажники обычно мастерски “подставляют” добросовестных

До сих пор с ужасом вспоминаю времена, когда неэффективные сотрудники, занимавшиеся саботажем, работали у меня месяцами, а я об этом даже и не подозревал. Думаю, излишне упоминать про нанесённые ими убытки, так как они приносили значительный вред, при этом получая зарплату.

Оглавление статьи

- «Найди и уволь их всех!»

- Должен ли всегда присутствовать «кандидат на увольнение»?

- Классификация сотрудников по категориям: от «противодействующего» до «преданного»

- 1. Противодействующий

- 2. Подрывник

- 3. Антилидер

- 4. Халявщик

- 5. Добросовестный

- 6. Преданный

- «Рубить нельзя помиловать» — где ставить запятую?

- Как определить, «кто есть кто»: пошаговый алгоритм

- Три состояния системы управления: порядок, беспорядок, дезорганизация

- Ввод упрощённого порядка как альтернатива произволу

- Итоги и «в следующих сериях»

«Найди и уволь их всех!»

Те “тёмные” времена прошли благодаря “отделению зёрен от плевел”, — технологии, которую я назвал “найди и уволь их всех!” Эту технологию мне удалось успешно применить в своей компании для выявления сотрудников-вредителей в рамках внедрения регулярного менеджмента. С её помощью вы сможете выяснить: “кто занимается подрывной деятельностью и работает в крайне расслабленном режиме, а кто развивает бизнес-процессы и старательно работает на благо вашей компании”.

Технология “найди и уволь их всех!” свою эффективность доказала неоднократно. Сейчас мне достаточно двух недель для того, чтобы увидеть “в деле” нового сотрудника (к сожалению в рамках собеседования это сделать далеко не всегда возможно).

Вам же технология пригодится и для того, чтобы разобраться с теми, кто у вас работает сейчас. Ибо бездействие руководителя в этом случае ведёт к деградации ситуации. Позволю себе перефразировать приведённую вначале цитату Карла фон Клаузевица: «Руководитель, который видит, что отсеивание неэффективных и саботажников неизбежно, и не может решиться нанести “удар” первым, виновен в преступлении против своей компании».

Должен ли всегда присутствовать «кандидат на увольнение»?

В некоторых источниках я встречал мысль, что в компании должен всегда присутствовать кандидат на увольнение. Мол, в таком случае все сотрудники “держатся в тонусе”. Я с этим не согласен.

По моему мнению, задача руководителя — сделать так, чтобы в его подразделении/компании таких кандидатов не было. Но как этого добиться? Ответ, на первый взгляд, кардинально прост: “Выполнить “зачистку”!

Сотрудники, которым не подходит ваша компания (как и они компании), делятся на две основные категории: “кандидаты на вылет” — необходимость их увольнения для руководителя очевидна и “диверсанты” — сотрудники, в отношении которых сложно сказать, чего они приносят больше: пользы или вреда.

Что делать с первыми, читайте в моей предыдущей статье на тему увольнений “Несвоевременное увольнение сотрудников: Почему опасно работать с человеком, которого давно пора уволить”. А про то, как выявить “сотрудников-диверсантов”, и пойдёт речь далее.

Классификация сотрудников по категориям: от «противодействующего» до «преданного»

Прежде чем диагностировать, кого увольнять в первую очередь, предлагаю разделить сотрудников на категории, в зависимости от их отношения к руководителю и системе управления компании.

1. Противодействующий

Сотрудник, который демонстративно не выполняет указания руководителя. Открыто противостоит, спорит по каждому поводу и без, не соблюдает субординацию. Вред от него значительный, но есть один плюс: таких видно невооружённым взглядом.

2. Подрывник

Сотрудник, ведущий “подрывную” деятельность (саботаж). Он утвердительно кивает при приёме задачи, а за спиной держит фигу и не собирается её выполнять с должными параметрами. Мастерски коверкает и “дорисовывает” условия задачи так, что в итоге “виноватым” всегда остаётся руководитель, который “неправильно” поставил задачу либо не указал важных условий и деталей. Выявить его сложно, ибо в лицо он может улыбаться и даже периодически подхалимничать.

3. Антилидер

Сотрудник, находящийся в позиции “противостоящий” или “подрывник”, при этом ведущий активную агитацию среди других сотрудников. Стремится “сколотить” блок против руководителя. Организовывает акты коллективного саботажа и противостояния руководителю. Словно вирус, “заражает” и “отравляет” весь коллектив, собирая и плодя вокруг себя “противодействующих” и “саботажников”. В зависимости от “категории” действует открыто или формирует подполье.

4. Халявщик

Человек, который категорически не желает “напрягаться” на работе. Да, если задача будет простой, или придётся ему по душе, сделает её “удовлетворительно”. В противном случае, он применит достаточную изворотливость, чтобы виноватыми стали различные “объективные” обстоятельства, позволяющие ему выполнить совершенно другую задачу и утверждать “вот это оно!”

5. Добросовестный

Сотрудник, который выполняет распоряжения руководителя, соблюдает корпоративные правила и субординацию. Выполняет свои обязанности строго в меру своих профессиональных возможностей. Но своими руками “каштаны из огня не таскает” и за рамки обязанностей выходит неохотно.

6. Преданный

Сотрудник, который повышает свое мастерство и возможности (профессиональный рост) для того, чтобы работать лучше и относиться к категории “экспертов”, про которых сказал Генри Форд так: “Хороший рабочий на конвейере с вечерним гудком забывает про завод. Хороший рабочий, который хочет стать мастером, менеджером и т.д.– вместе с вечерним гудком начинает второй рабочий день, где он думает, как усовершенствовать свою работу и процессы”.

Чтобы данная “категория сотрудников” стала у вас в компании преобладающей, рекомендую внедрить систему грейдов, о которой я подробно рассказываю в статье “Система грейдов, или Как вырастить руководителей и сотрудников-профессионалов”.

С чего начать наведение порядка и переход на системное управление? Пройдите индивидуальную диагностику своего управленческого стиля по методике Евгения Севастьянова

Стоимость: 9 970 р Бесплатно только 2 места до 04 июня 2023!

Узнайте на онлайн-встрече причину ваших проблем в управлении и сделайте так, чтобы сотрудники работали самостоятельно, качественно и без косяков.

«Рубить нельзя помиловать» — где ставить запятую?

Из первых трёх перечисленных выше категорий сотрудников (противодействующий, подрывник, антилидер) я выделяю два подвида:

- “Жаждущие власти и денег” — в случае получения необходимого желаемого гешефта их позиция может “резко” поменяться. Для руководителя это информация к размышлению, которая позволит избегать “автоматических” увольнений, ведь “подрывники” и “антилидеры” бывают весьма талантливыми и профессиональными сотрудниками.

- “Упоротые ” — для кого такой шаблон поведения по отношению к руководителю и системе управления — это часть образа жизни.

У меня есть для вас неприятная новость. Многие из сотрудников зачастую равняется на худших, а не на лучших. Поэтому иногда достаточно одного человека из негативной категории (халявщик к ним, естественно, относится), чтобы он, словно зомби-вирус, через некоторое время “заразил” других членов коллектива.

Считается, что 80% сотрудников работает так, как им позволяет руководитель. Если вы позволяете сотрудникам принадлежать к категориям, отличных от “добросовестный” и “преданный”, они будут не только прекрасно себя чувствовать в вашем коллективе, но и быстро вырастут в “антилидеров”. В обозримом будущем в своем коллективе вы получите “серпентарий”.

Как определить, «кто есть кто»: пошаговый алгоритм

Представленный алгоритм одновременно является также возможностью для сотрудника скорректировать своё отношение к руководителю и системе управления. Когда сотрудник понимает прозрачность всех его шагов для руководителя, а, значит, и бесперспективность попыток саботажа в рамках данной организации/подразделения, это может стать превосходной мотивацией для пересмотра его отношения к своей работе и вашей системе управления.

Три состояния системы управления: порядок, беспорядок, дезорганизация

Предлагаю обсудить три возможных состояния системы управления компании.

Порядок — если отклонения есть, то они возникают в результате допущенных ошибок. Виновные в нарушении порядка наказываются.

Беспорядок — это такое отклонение от порядка, когда понятно, кто виноват (по персоналии, должности, социальной роли и т.д.), причём виноват по своей воле.

Дезорганизация — когда нарушители порядка есть как по своей воле, так и по чужой (из-за действий нарушителей по своей воле). Следствие: тяжело отличить виновных от невиновных. Классический пример дезорганизации: человек приходит на концерт, а его место занято, и поэтому ему тоже приходится занять чужое место.

Упрощённый порядок (вариант “беспорядка”) — такой порядок, который все присутствующие могут соблюдать, и уже не может быть нарушителей поневоле.

Ввод упрощённого порядка как альтернатива произволу

Наказание нарушителей “не по своей воле” воспринимается наказанным сотрудником и коллективом как несправедливость и произвол. Но как всё-таки выяснить, кто есть кто?

“Противодействующий” виден невооружённым глазом, а вот чтобы отделить “подрывников”, “антилидеров” и “халявщиков” от остальных, потребуется ввести “упрощённый порядок”, т.е. отделить тех, кто нарушает правила поневоле от тех, кто делает это целенаправленно.

Проверенный мной на практике рабочий вариант “упрощённого порядка” — принципы регулярного менеджмента (сформулированы Александром Фридманом). Принципов достаточно, чтобы очертить “границы поля” и ввести “базовые правила игры” на нём. С помощью принципов достаточно четко видно, когда человек выходит за границы этого поля и/или нарушает правила.

Принципы регулярного менеджмента

- Полученное задание должно быть проанализировано перед началом работы.

- Полученное задание должно быть выполнено на 100%.

- О препятствиях к 100-процентному выполнению задания следует немедленно сообщить руководителю и всем заинтересованным лицам.

- Предложение по решению проблемы предпочтительнее информации о её возникновении.

- Расширенное толкование полученного задания не допускается.

- Несогласие с параметрами задания или регламентами исполнения не может служить поводом для их игнорирования.

- Факты и аргументация предпочтительнее мнения.

Ввод в действие принципов регулярного менеджмента и разбор возникающих отклонений (а также управленческих ситуаций) в соответствии с ними позволят отделить “праведников” от “нарушителей” и применить наказания, в частности, увольнение, только к тем, кто этого действительно заслуживает. Руководитель должен быть непоколебим, словно электрический ток, — в случае явного нарушения правил наказывать вне зависимости от объяснений.

Также вам удастся очистить свою организацию от сотрудников, “отравляющих” коллектив. Оставшиеся будут совершенно чётко понимать, какая судьба им уготовлена в случае, если они захотят встать на тропу “негативного” отношения к руководителю и системе управления. Они же предостерегут от подобных действий новичков (двигай выгодой, удерживай вредом).

Однако, не торопитесь радоваться простоте решения. Внедрить в работу принципы регулярного менеджмента не так просто, как может показаться на первый взгляд. Но это совершенно другая история. Рекомендую ознакомиться с моей статьёй “Как внедрить регулярный менеджмент в своей компании (часть 1): Подготовка, цели, риск “массовый отток персонала”.

Итоги и «в следующих сериях»

Подведём итоги. Я рассказал в статье о том, как определить, кого необходимо увольнять в компании. В следующей статье будет рассказ о том, как правильно уволить сотрудников, принадлежащих не только к перечисленным выше “негативным” категориям, но и “добросовестных” (тех, кто “не тянет” по своим профессиональным навыкам или каким-либо другим личностным качествам).

В среду, 14 октября, на телеканале «МИР» стартует показ восьмисерийного телефильма «Отличница». Это захватывающий ретро-детектив, в котором есть все: и элементы мелодрамы, и история взросления героини, и драма, и захватывающие расследования с непредсказуемым финалом.

Действие фильма начинается весной 1958 года. В УГРО центрального районного отдела милиции приходит работать по распределению юная Мария Крапивина. Выпускнице юридического факультета Ленинградского университета, предстоит доказать свою профессиональную состоятельность в коллективе грубоватых и опытных оперативников, прошедших войну.

Кадр из сериал «Отличница»

В первый же день девушка случайно выясняет, что в отделе оперативников работает предатель, связанный с крупной и дерзкой бандой. Она решает раскрыть «крота» и доказать, что она чего-то стоит. Под подозрение попадают все, в том числе начальник отдела, опытный оперативник, в которого Маша неожиданно для себя влюбляется.

Смотрите на телеканале «МИР» 14 октября в 18:10 первую серию увлекательного остросюжетного ретро-детектива «Отличница».

Как выясняется, «крот» в рабочем коллективе бывает не только в детективных сериалах и не только в криминальной сфере. В реальной жизни инсайдер, работающий на конкурентов – это не такой уж редкий случай в бизнесе. О том, как вычислить неблагонадежного сотрудника компании, рассказали в интервью «МИР 24» эксперты в области безопасности и бизнес-разведки.

Кадр из сериал «Отличница»

Идейный предатель или жертва шантажа

«В моей жизни было несколько лет интересной работы оперативным сотрудником, поэтому профессионально отвечу с точки зрения ИТ-специалиста и оперативника, – говорит генеральный директор компании «Corpsoft 24» Константин Рензяев. – Всегда наиболее податливы к предательству люди, которые считают, что их несправедливо обидели, не ценят и т.д. Соглашаясь работать на конкурентов, они искренне считают, что правы и так восстанавливают справедливость. Также податливы для вербовки люди, попавшие в тяжелую жизненную ситуацию, особенно если им отказала в помощи родная компания – это двойной мотив».

«Злоумышленниками, целенаправленно вредящими компании, могут быть сотрудники, решившие отомстить своей фирме, или люди, начавшие развивать собственный бизнес с помощью ресурсов работодателя», – говорит Михаил Яхимович, сооснователь компании «Стахановец» (разработка систем мониторинга поведения пользователей за рабочими компьютерами). – Нередки случаи, когда персонал просто решает подзаработать, продавая информацию конкурентам. Обида на компанию за невыплаченную премию, конфликт с руководителем или коллегами, неудовлетворенность условиями труда. Любой крупный и даже мелкий инцидент может стать поводом, который превращает добросовестного и порядочного сотрудника в «слабое звено», через которое из компании утекают данные».

Есть и еще один тип «кротов»: это сотрудники, которые состоят в дружеских или романтических отношениях с конкурентами. «Они делятся информацией, так как «дружба важнее работы», – говорит коммерческий директор подразделения Корпорации «Технониколь» Сергей Ольницкий. – Чтобы исключить такие ситуации, служба безопасности компании должна проверять кандидатов при приеме на работу, а в корпоративном кодексе должен быть четко прописан порядок действий при возникновении конфликта личных и профессиональных интересов сотрудника».

«Несмотря на то, что деньги – самый часто встречающийся мотиватор, «кроты» бывают и с экзотическими мотивами, – говорит начальник отдела информационной безопасности «СерчИнформ» Алексей Дрозд. – Так, в октябре 2019 года Минюст США сообщил об аресте сотрудника Агентства военной разведки за то, что тот «сливал» секретную информацию журналисту (своей девушке) и ее коллеге».

По словам специалиста, часть инсайдеров попадает в поле зрения конкурентов даже не по своей инициативе. Их вербуют не только с помощью гонораров, но и методом шантажа, поэтому важно понимать, кто в вашей компании входит в группу риска: кому можно угрожать раскрытием секретов о зависимостях, компрометирующих отношениях, склонностях.

«Стоит понимать, что в зоне особого риска – линейные руководители, которые владеют информацией и могут влиять на принятие решений. А также привилегированные пользователи, у которых есть доступ к базам данных и возможность менять конфигурацию IT-сервисов. Опасность в том, что сотрудники-шпионы обоих типов могут работать годами, не выдавая себя и получая стабильную «прибавку» к зарплате.

Поэтому их может отличать показная лояльность и удовлетворенность своим положением в компании. Такие сотрудники могут быть профессионалами с потенциалом карьерного роста, но держаться за текущую позицию», – подчеркивает Алексей Дрозд.

«Слив» по неосторожности и подсадная утка

Михаил Яхимович считает, что неосознанно стать виновником утечки информации может в определенный момент времени практически любой сотрудник. «Такие люди действуют бессознательно, под влиянием внешних манипуляций или по причине глупости и невнимательности, – говорит он. – Их могут «втемную» использовать конкуренты, хакеры или другие злоумышленники». Однако, по словам эксперта, чаще всего ценная информация покидает стены компании из-за элементарной безалаберности. Например, в период увольнения абсолютно любой сотрудник может стать инсайдером, просто собирая портфолио. Ведь в него случайно могут попасть новые разработки или важная финансовая документация. В подавляющем большинстве случаев утечки происходят без злого умысла. Сотрудник лишь хочет показать себя с лучшей стороны новому работодателю.

Бывают и сотрудники, которых специально засылают в компанию с задачей шпионить. «Обычно это состоявшиеся профессионалы, у которых нет проблемы с прохождением собеседований, – говорит Алексей Дрозд. – В их трудовой книжке может фигурировать опыт работы на конкурентов. Это для многих работодателей только плюс, ведь человек приходит с наработками от соперника».

«Я бы советовал быть настороже с новым перспективным сотрудником и присматриваться к его потенциально опасной активности, особенно его интересу к деятельности, выходящей за пределы круга прямых задач, – говорит специалист. –Конечно, тут есть риск спутать «разведку» с профессиональным любопытством. Для наших широт промышленный шпионаж до сих пор воспринимается как нечто экзотическое. Причина банальна: в СМИ подобные новости попадают крайне редко. Если же взглянуть на Запад, то мы увидим регулярные публикации. Например, недавно было такое сообщение: 35-летнего гражданина Китая Хунцзинь Тана задержали в США за кражу коммерческих секретов у нефтяной компании, в которой он работал. Сумму ущерба оценили в $1 млрд».

Способы вычисления инсайдера

«Найти инсайдера в коллективе – это целое искусство, – говорит Константин Рензяев. – Чтобы вычислить его, необходимо проанализировать, кто может считать себя обиженным за последний год (дальше во времени искать нет смысла). Далее надо применить технические средства типа DLP (Data Leak Prevention) или контроля утечки документов».

Следует также проанализировать изменение поведения сотрудников, например, кто стал задерживаться подолгу на работе, хотя это было для него раньше не характерно, получать доступ в корпоративные системы, к которым ранее не имел доступа и т.д. Обязательно необходимо проверить помещения и на наличие «жучков». Кстати, проще всего их поставить уборщице.

По словам Михаила Яхимовича, в выигрыше по выявлению «кротов» действительно находятся организации, где поведение сотрудников за рабочими ПК анализируется с помощью специальных систем мониторинга.

«Кроты» обнаруживают себя по атипичному поведению, нехарактерному для общей массы их коллег. Например, участившиеся случаи обращения к базам данных или общим папкам на корпоративных серверах, рост числа распечатанных документов, аномально интенсивное использование съемных носителей и публичных облачных хранилищ, применение чатов и социальных сетей в рамках задач, не связанных с работой – все это сигналы к тому, что в компании орудует «крот».

«У одного из наших клиентов – торговой компании – резко стало снижаться количество совершенных сделок, – рассказывает Михаил Яхимович. – После того как отбросили теорию о влиянии на бизнес коронавируса, вопросы сезонности и возросшей конкуренции, собственник бизнеса решил разобраться в ситуации с помощью обстоятельного анализа.

Оказалось, что бойфренд одной из недавно нанятых сотрудниц учредил компанию с аналогичным профилем. Сотрудница трудоустроилась с единственной целью: привести ему клиентов. Она действовала по простой схеме: как только в ее руки попадал горячий запрос, она тут же пересылала его своему сообщнику. Клиент же получал письмо с просьбой подождать пару дней, пока менеджер не подберет варианты. В итоге конкурент-бойфренд мало того что подбирал нужный товар быстрее, но и давал бóльшую скидку, чем ее компания-работодатель.

Схема была раскрыта буквально за несколько дней. Инструменты – анализ чатов, звонков, анализатор рисков, граф связей, перехват почты, перехват Skype, перехват переписки в социальных сетях».

По словам эксперта, в последнее время похитители данных стали умнее. Они отлично осведомлены о возможностях DLP-систем, поэтому из всех путей утечек они нередко предпочитают фото экрана компьютера. Беглый анализ рынка конфиденциальной информации в Даркнете показал, что порядка 10-15% данных на черном рынке составляют фотографии экранов, сделанные на смартфон. Собственно, для противодействия этим утечкам и была разработана функциональность «Антифото», которая распознает факт фото- или видеосъемки экрана, блокирует компьютер и оповещает об инциденте владельца компании или главу службы безопасности.

По словам Алексея Дрозда, стопроцентных советов, как вычислить предателя в коллективе, не может дать даже самый опытный руководитель или сотрудник службы безопасности. Но есть признаки, которые сужают область поиска:

- Чрезмерное любопытство сотрудника за пределами непосредственных рабочих обязанностей

- Устройство на работу сразу же после увольнения из конкурирующей компании

- Заметная нелюдимость и закрытость человека

- Наоборот – чрезмерная дружелюбность, желание всем понравиться

- Частые задержки на работе

«Понятно, что это не стопроцентные признаки «крота», каждый из признаков может быть совершенно безобидным. Тем не менее такие люди оказываются под более пристальным наблюдением», – говорит специалист.

Службы безопасности применяют всевозможные виды контроля – от просмотра логов, изучения трафика до опросных бесед и проверках на полиграфе. Все методы можно разделить на две группы.

Технические. О них мы уже говорили. Программы мониторинга (DLP-системы) автоматически уведомляют, если сотрудник ведет переписку с конкурентом, пытается отправить документы с коммерческой тайной, ведет переговоры о вознаграждении и т.д. Большое преимущество таких программ в том, что они не тревожат безвинных сотрудников пустыми подозрениями, а в отношении реальных нарушителей позволяют собрать доказательства вины. Системы обнаружения угроз информбезопасности (Security Information and Event Management) собирают сведения из журналов корпоративных систем, системы файлового аудита следят за операциями с документами: копированием, изменением прав доступа и др.

Нетехнические. Служба безопасности или руководитель может временно перевести человека на должность без доступа к конфиденциальным данным и наблюдать за реакцией. Для проверки подозрений используются и другие способы вроде щедрого предложения якобы от конкурента. Что касается полиграфа или опросной беседы, то они применяются в самую последнюю очередь, когда работодатель вынужден раскрыть карты и признать, что у него есть подозрения.

Как предотвратить утечку информации

Эксперты сходятся во мнении, что легче предотвратить утечку информации, чем выявлять «крота» когда он уже появился. Что делать для этого, рассказал корреспонденту «МИР 24» Михаил Яхимович.

«Во-первых, необходимо разграничить доступ, – говорит специалист. – Каждый сотрудник организации должен обращаться только к той информации, которая ему нужна для работы. Если все ценные данные хранятся в одном месте, а скопировать их может кто угодно (от секретаря до топ-менеджера), утечка становится лишь вопросом времени».

Во-вторых, по словам эксперта, следует использовать биометрическую идентификацию. Скажем, современные компьютеры поддерживают вход по отпечатку пальцев. Как альтернативу имеет смысл задействовать функциональность распознавания лиц. Она имеется на современных компьютерах, поддерживается свежими версиями операционных систем и включена в состав специальных комплексов мониторинга.

Сложные пароли и их регулярная смена – полумера. Сотрудники не успевают запоминать комбинации, нередко записывают их на бумажку и приклеивают ее к монитору. Какая уж тут кибербезопасность!

В-третьих – и это самое главное – контроль действий персонала с учетом анализа нетипичного поведения. По мнению Яхимовича, сегодня это ключевой фактор защиты данных. Даже если персонал максимально лоялен, не стоит упускать из виду внешние факторы – такие, как, например, фишинг и социальная инженерия. Из-за них слабым местом в кибербезопасности может стать добросовестный сотрудник, у которого и в мыслях не было ничего похищать.